Чехол от прослушки телефона своими руками

Добавил пользователь Алексей Ф. Обновлено: 28.09.2024

Личное пространство остается личным, когда никто не подсматривает и не подслушивает. В современном мире с высокотехнологичными смартфонами приходится находить такие же высокотехнологичные решения, чтобы защитить себя от посторонних ушей.

Нужно понимать, что разговоры по мобильному телефону непосредственно по каналу GSM это отдельная тема и эти разговоры в обязательном порядке записываются операторами связи и сохранность этих переговоров лежит полностью в зоне их ответственности. Кому и при каких обстоятельствах оператор связи может передавать записи телефонных переговоров не будем рассматривать. Есть закон, спецслужбы и обоснованная борьба с нехорошими людьми, но коррупцию никто не отменял и всегда есть вероятность, что доступ к телефонным переговорам за деньги может получить почти любой человек.

Активный чехол, с генератором звуковой помехи

Рассмотрим возможность дистанционной, негласной активации мобильного телефона, когда смартфон превращается в подслушивающее устройство для злоумышленников. Само устройство не подает никаких сигналов, но включает микрофон в режиме повышенной чувствительности и начинает передавать все разговоры, ведущиеся вокруг.

Современные мобильные телефоны являются сложными устройствами со сложными операционными системами. Нельзя быть полностью уверенными в том, что телефон или планшет не имеет троянскую программу, которая может быть активирована для прослушки. Это может быть передача по любому каналу связи — gsm, wi-fi или bluetooth, но этому можно противостоять. Достаточно поместить телефон в специальный чехол и когда он активен, то блокирует передачу по каналам GSM, 3G (UMTS, WCDMA, LTE), CDMA-2000, а также Bluetooth, Wi-Fi и WiMAX. При передаче информации по этим каналам, чехол включает звуковую помеху, которая делает невозможным прослушивание окружающей обстановки смартфоном, помещенным в такой чехол.

Устройство и принцип работы

Исполнение может быть для разных моделей, но принцип действия одинаковый. Рассмотрим подробнее из чего устроен такой антишпионский чехол.

- Контактная клема для включения чехла

- Электронный модуль, который определяет появление излучение от смартфона

- Источник питания

- Динамик звуковой помехи

- Вторая часть клемы включения чехла

(adsbygoogle = window.adsbygoogle || []).push(<>);

При закрытии чехла контактная клема имеет магнит и контакты сами находят свое положение, что бы чехол активировался. Источник питания находится в небольшом углублении под липкой пластинкой. Все тонко и аккуратно. Внешне такой активный чехол похож на обычный, только на задней части с определенной периодичностью помигивает небольшой светодиод.

В режиме постоянного использования необходимо приобрести заблаговременно достаточное количество батареек, благо стоят они совсем не дорого, но если нужна защищенность, то это не стоит брать в учет. Одной батарейки мне хватало дней на 10-15, но у кого звонков мало, то и батарейки будет хватать на более долгое время.

Использование такого чехла делает невозможным подслушивание в режиме реального времени.

Недостатки

Вывод

Этот активный чехол является хорошей защитой от прослушивания старых телефонов, когда производилась дистанционная активация и начиналось прослушивание в реальном времени. Современные смартфоны имеют возможность для дистанционного несанкционированного вживления специального приложения, которым можно дистанционно активировать запись звукового окружения в файлы, а не передачу в реальном времени. Смартфоны имеют достаточное количество встроенной памяти, чтобы звуковые файлы хранились незаметно для владельца смартфона, а так же, каналы связи wi-fi, 4g, lte позволяют быстро и незаметно передавать их злоумышленникам.

Таким образом, для смартфонов этот активный чехол полной защиты от прослушивания не дает.

Законные основания

Применяем смартфон не по назначению

Общая схема последовательности действий

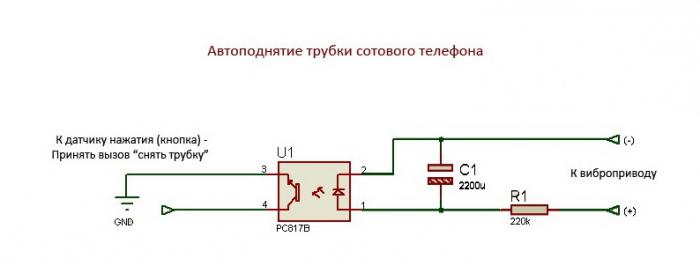

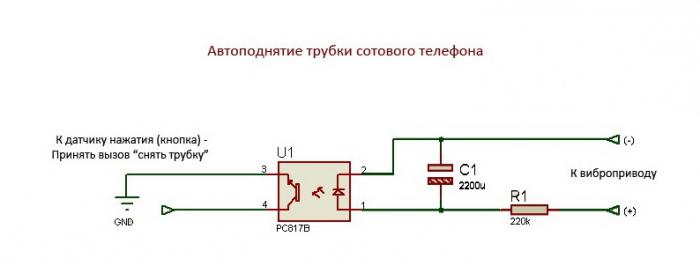

Оптрон, изображенный на схеме, можно заменить транзистором типа КТ315 или западными аналогами С9018, С9014. В таком случае конденсатор убирается, а резистор ставится номиналом сопротивления 2,2 k.

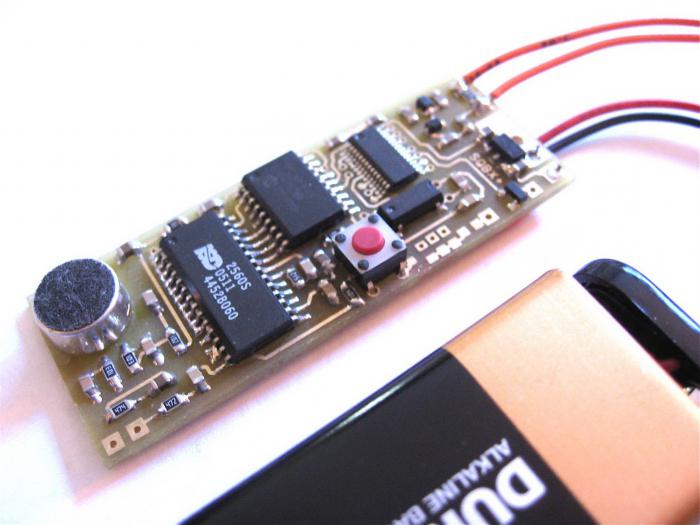

Миниатюрный жучок

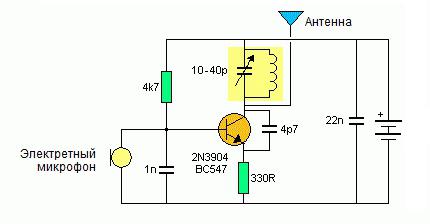

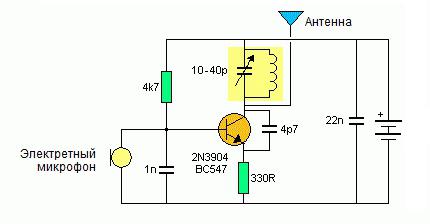

Собираем FM-жучок для прослушки

- В первую очередь впаивается подстроечный конденсатор (середина платы). Слева монтируется транзистор.

- Смещаясь к низу, устанавливаем (слева направо) конденсаторы: первый — 4,7 пФ, второй — 1 нФ.

- Теперь впаиваем резисторы.

- После — конденсатор на 22 нФ и бескаркасную катушку.

- Завершает конструкцию проволока — антенна, установка микрофона и припайка батареи.

В завершение

Законные основания

Применяем смартфон не по назначению

Общая схема последовательности действий

Оптрон, изображенный на схеме, можно заменить транзистором типа КТ315 или западными аналогами С9018, С9014. В таком случае конденсатор убирается, а резистор ставится номиналом сопротивления 2,2 k.

Миниатюрный жучок

Собираем FM-жучок для прослушки

- В первую очередь впаивается подстроечный конденсатор (середина платы). Слева монтируется транзистор.

- Смещаясь к низу, устанавливаем (слева направо) конденсаторы: первый — 4,7 пФ, второй — 1 нФ.

- Теперь впаиваем резисторы.

- После — конденсатор на 22 нФ и бескаркасную катушку.

- Завершает конструкцию проволока — антенна, установка микрофона и припайка батареи.

В завершение

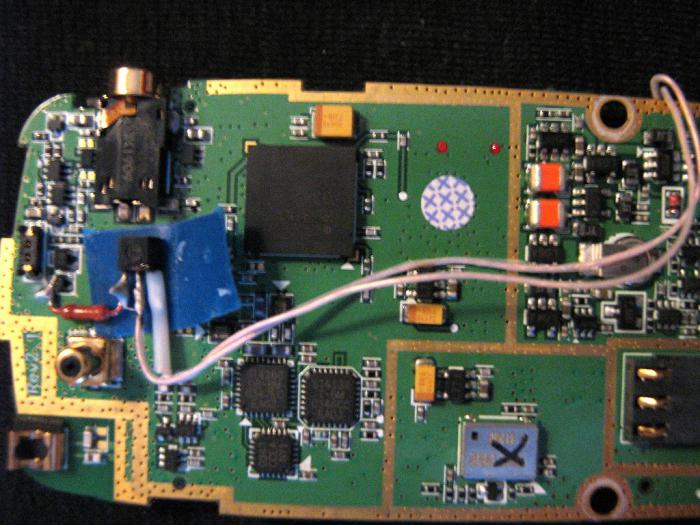

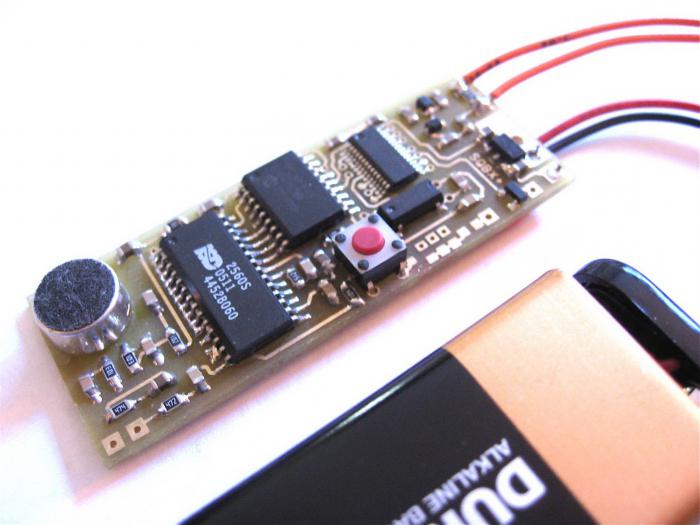

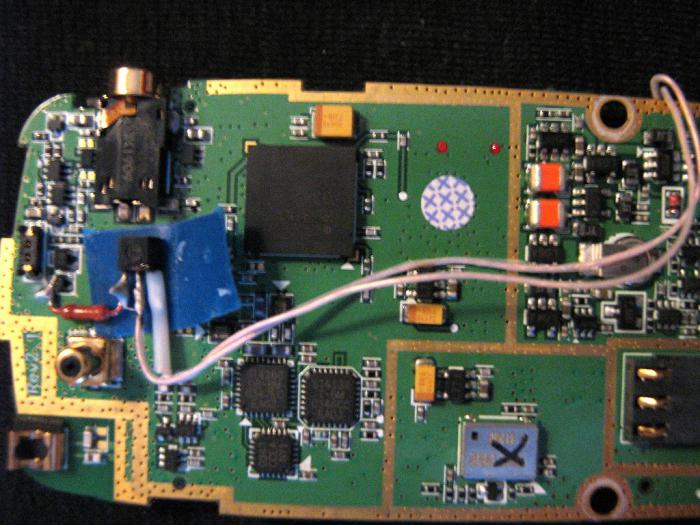

Вначале избавился от корпуса, потом снял и выкинул экран — поскольку он нам не пригоден и лишний ток потребляет, далее снял также вибромоторчик и подушки, оставив лишь плату телефона. Дальше берем и собираем простейший замыкатель кнопки — он нам нужен для того, чтобы во время звонка кнопка поднятия (зеленая) сама замыкалась. Изначально сигнал для замыкателя должен был подаваться от импульса активации виброзвонка, но поскольку у меня экран уже был снят и утерян без возврата (долбанул молотком), решил сигнал взять от динамика. Динамик кстати снял тоже и подцепил на его место провода. На один провод поставил диод в прямом направлении, причина этому то, что сигнал звонка переменный, а нам для управления нужен постоянный. Дальше конденсатор от диода ко второму проводу (конденсатор был 50 вольт 1 микрофарад, но его ёмкость не критична).

Потом берем любой транзистор (например КТ315) и всего один резистор сопротивлением от 1 до 20 килоом. База через резистор к диоду, эмиттер транзистора — к минусу кнопки, коллектор — к плюсу. Правда у меня в сборке GSM прослушки возникли проблемы, поскольку в сименсе после включения телефона надо еще и подтвердить подключение, поэтому на фотке видно, что есть две кнопки которые включают телефон — одна включает, другая подтверждает включение. Дальше надо уменьшить потребляемый ток телефона и увеличить чувствительность микрофона. Уменьшаем ток снятием светодиодов подсветки клавиатуры. Дальше у нас идет увеличение чувствительности микрофона. Мой личный совет: не ставить добавочного микрофонного усилителя, поскольку этим теряем качество звука и усложняется схема. Вместо этого берем микрофон от китайского магнитофона, снимаем тот который был на телефоне, и припаиваем новый но соблюдая полярность: нога минуса на китайском микрофоне маленькими линиями прицеплена к корпусу самого микрофона. Этим мы увеличим чувствительность втрое и будет слышен даже шепот на расстоянии 3 метра от GSM прослушки. Аккумулятор взял родной сименс, но можно и побольше емкостью поставить.

Подведем последние итоги: ток покоя телефона всего 10 мА, ток в режиме разговора 15, иногда до 20 мА. Готовое устройство поставьте в удобный пластмассовый корпус и все! У меня корпусом служит пачка сигарет. После того, как все собрали, вставьте сим карту в жук, включите и звоните. После первого же гудка трубка сама по себе поднимается и вуаля — GSM прослушка активирована! Дальность для нас не вопрос, качество звука тоже супер, но есть одно маленькое но — мы за это деньги платим, хотя дело стоит этого. Представьте, что у вас в руке — супер жук с супер способностями. Статью прислал — АКА.

Обсудить статью GSM ПРОСЛУШКА

Обзор всеволновых сканирующих радиоприёмников — отличное средство для приёма различных жучков и радиомикрофонов.

Практический пример создания простейшего преобразователя для того, чтоб из напряжения одной пальчиковой батарейки получить 9V.

Операционные усилители (ОУ). Схема включения, описание принципа функционирования и их работы.

Многие пользователи так или иначе хотят сохранить в тайне свои данные, переговоры и прочее. И потому неизбежно возникает вопрос, существуют ли телефоны, которые защищены от прослушивания со стороны абонентов и даже спецслужб. Давайте же поговорим на эту важную тему подробнее.

Существуют ли защищенные от прослушки телефоны, и что это за аппараты

На сегодняшний день существует множество защищённых телефонов, однако они используют массовые программные и аппаратные решения, а в их прошивках то и дело находят различные уязвимости.

Поэтому очевидно, что ни один из серийных девайсов на сегодня не может обеспечить высокий уровень защиты.

Причина проста — есть уязвимости в стандарте GSM, в SIM-картах и так далее. И хотя для взлома требуется дорогостоящее оборудование, по сути, если вас захотят взломать и прослушать, это вполне реально сделать.

Если же вас по-прежнему интересуют самые защищенные аппараты, то за всю историю их существования стоит выделить такие модели, как:

Как узнать, что телефон на прослушке

Примечательно, что она показывает только ваше местоположение. К тому же, подобный функционал достаточно просто отключить.

Также за вами могут следить, если вы устанавливали на смартфон пиратские программы или же на него попали вирусы. При этом подтвердить сам факт слежки будет сложно, но если с вашего счёта пропадут деньги, а номер вдруг окажется подписанным на платные услуги, почти наверняка за вами следят (помните, что подобными приемами не брезгуют и многие операторы).

Помимо прочего, на потенциальную возможность слежки может указывать чрезмерный нагрев аккумулятора и смартфона непосредственно во время его эксплуатации (а не только при быстрой зарядке), торможение в работе программ и так далее. И не забывайте, что аналогичные проявления можно наблюдать в том случае, если на устройстве майнят криптовалюту.

Другое дело, если прослушка идёт со стороны оператора, ведь отследить её нельзя в принципе. Современные технологии позволяют делать это незаметно и максимально эффективно.

При этом от такой прослушки не спасут даже хваленые кнопочные телефоны, на которых нельзя установить программу-шпиона. Правда, к записям оператора имеют доступ только спецслужбы. Если вы их не интересуете — вам нечего бояться.

Отметим, что чаще всего используется именно метод прослушки через оператора.

Можно ли избежать прослушки, не меняя устройство

Само собой, у многих возникает вопрос о том, можно ли избежать прослушки не меняя телефон. И, к счастью, такая возможность есть, хотя для ее использования следует выполнить несколько условий.

Таким образом, можно узнать о слежке и эффективно избавиться от неё. Правда, как уже сказано выше, это вряд ли поможет тем, за кем действительно начали следить. Впрочем, в этом случае вы явно не будете искать рецепты от слежки в интернете.

Подводя итоги стоит отметить, что стопроцентно защищённых от прослушки телефонов не существует. Да, теоретически подобный аппарат можно собрать самому, если хорошо разбираться в электронике, однако реальная практическая необходимость такого устройства остаётся под большим вопросом.

Если Вы ищите простую в использовании, недорогую и мобильную защиту разговоров – эта статья поможет узнать о трех современных и легко доступных способах надежной защиты всей линии связи от прослушивания, а также о плюсах и минусах каждого из них. Чтобы не утомлять читателя, за рамками статьи остались сложные технические термины и понятия, а некоторые процессы описаны на абстрактном уровне.

Введение

2. Операторы связи анализируют передаваемую через них информацию

Звонки через мобильных операторов, звонки через интернет, посещение сайтов или чтение почты – это поток информации, которая проходит через проводные (беспроводные) каналы и оборудование операторов связи (посредников).

Домашний (офисный, гостиничный, ресторанный) роутер – это тоже посредник, имея доступ к которому, можно скрытно анализировать информацию, проходящую через него!

3. Троянские (шпионские) программы

За последнее время для смартфонов создано большое количество шпионских программ, которые скрытно записывают и скрытно передают злоумышленникам местоположение устройства, все что говорится в микрофон, все что передается через динамик или камеру, набираемый тест и многое другое, даже когда смартфон находятся в режиме ожидания.

Троян-шпион, попав на смартфон, может записывать разговоры до того, как они шифруются (запись микрофона и видео с камеры), а также после того, как они расшифрованы (запись динамика). Пожалуй, это один из самых эффективных способов обхода защиты разговоров.

4. Определение местоположения и идентификация личности

Использование услуг мобильных разговоров или мобильного доступа в интернет выдает местоположение пользователя и информацию об устройствах с которых осуществляются звонки и выход в интернет.

Зная местоположение мобильного устройства, можно также:

5. Операторы связи передают государству информацию своих абонентов

Почти в каждой стране мира операторы связи (посредники) вынуждены передавать государству информацию о своих клиентах по запросу спецслужб или силовых ведомств: какие сайты посещал, дата и время посещения, информация об устройствах с которого выходил в интернет, с каких IP-адресов получал информацию, с кем переписывается и созванивается, местоположение и т.д.

6. Незаконно-законное прослушивание

В данном случает абоненту невозможно зафиксировать слежку, если она происходит на стороне оператора связи (посредника).

7. Подмена базовой станции

С реалиями современной связи мы закончили. Переходим к обзору способов защиты разговоров на базе смартфонов. В статье к рассмотрению попали только те решения, которые:

Три способа защиты разговоров

Звонки через собственный сервер голосовой связи: BlackBox

Покупатели BlackBox получают собственный мощный инструмент защиты разговоров, который идеально подходит для использования узким кругом лиц, в компании или организации.

Принцип работы:

- на сервер покупателя устанавливается программное обеспечение BlackBox, которое управляет звонками и защитой разговоров;

- для пользователей выдаются индивидуальные короткие номера (например, 003, 055, 111) на которые они могут звонить друг к другу и никуда больше;

- на смартфонах пользователей устанавливается приложение для звонков, которое через Интернет подключается к серверу BlackBox и шифрует разговоры.

Плюсы:

Минусы:

- для работы связи необходим сервер (личный или арендованный в дата-центре);

- требуется свой технический специалист (админ), которому владелец системы доверит настройку смартфонов для их подключения к серверу и дальнейшего обслуживания голосовой связи;

- платное приложение для разговоров.

Звонки через платный сервис голосовой связи: Silent Phone

Сервис защиты разговоров компании Silent Circle набрал большую популярность во всем мире после скандала с массовым прослушиванием разговоров спецслужбами благодаря документам Эдварда Сноудена. Голосовая связь работает через сервера Silent Circle, к которым подключаются пользователи с помощью приложения Silent Phone. Используется такая же технология защиты разговоров как у BlackBox.

Принцип работы:

Защита разговоров всей линии связи (end-to-end) работает только с теми, кто установили себе Silent Phone и также прошел процедуру регистрации. После того как собеседники обменяются своими логинами, они могут звонить друг к другу.

| iOS | Android |

| iOS | Android |

На заметку!

Наивно полагать, что если пользователь запретит приложению использовать геоданные смартфона, это позволит скрыть его местоположение. Silent Circle все-равно может видеть, откуда к ним подключаются пользователи по другим параметрам.

Плюсы:

- мощный протокол шифрования разговоров;

- нет привязки к номеру мобильного телефона;

- совмещает в себе функции защищенных видео звонков и текстового чата;

- позволяет быстро организовать защиту разговоров между группой людей.

Минусы:

Звонки через бесплатный сервис голосовой связи: Signal (RedPhone)

Услуги защиты разговоров компании Open Whisper Systems также набрали большую популярность после скандала с массовым прослушиванием разговоров спецслужбами мировых держав. Голосовая связь работает через сервера Open Whisper Systems к которым подключаются пользователи с помощью приложения Signail (iOS) и RedPhone (Android). Используется такая же технология защиты разговоров как у BlackBox и Silent Phone.

Принцип работы:

На заметку!

- бесплатная связь;

- стойкая система шифрования голосовой связи;

- совмещает в себе функции защищенного текстового чата.

Итого

Сводная таблица плюсов и минусов каждого из способов защиты разговоров оценена по пятибалльной шкале:

Из представленной таблицы отчетливо видно:

- собственный сервер голосовой связи предоставляет наибольшую защиту;

- шифрование разговоров не эффективно, если на смартфон попал троян-шпион.

Рекомендация

Кто дорожит конфиденциальностью своих разговоров, но не силен в вопросах информационной безопасности мобильных устройств и не хочет постоянно переживать, заражен ли его смартфон вирусами, троянами-шпионами или клавиатурными шпионами, могут воспользоваться рекомендациями, позволяющими без глубоких знаний защитить свое устройство.

Суть рекомендаций сводиться к не сложным для выполнения шагам:

На этом все. Желаю, чтобы ваши разговоры всегда оставались в сохранности.

Понравилась статья? Подпишитесь на канал, чтобы быть в курсе самых интересных материалов

Читайте также: