Как сделать так чтобы не запрашивало разрешение администратора

Обновлено: 05.07.2024

Ни нам, ни тебе не надо, "что вышло". Надо назначить себя владельцем всех объектов на разделе и дать себе все права на эти объекты (впрочем, можно и не только "себя" и "себе" - тут уже по вкусу. ).

__________________

Хочешь помочь новичку — делай вместе с ним. Хочешь помочь старику — делай вместо него. Хочешь помочь мастеру — отойди и не мешай. А хочешь помочь Таргитаю — сам Таргитай.

Зачем там что-то "выбирать"? Можно выбрать сразу раздел целиком.

P.S. Вообще говоря, такая проблема разбиралась 11(одиннадцать) лет назад: Восстановление доступа к папкам

Та же проблема только с диском С на котором только что установленная чистая система Windows 10 Pro (2019).

при любом копировании файлов на диск С или же когда какая-либо программа пытается записать/переписать свой сохраняемый файл на диске С - выдает ошибку. В случае с копированием - вылазит окно с несколькими вариантами и выбирая "Все с админ. правами" файлы все же копируются. А вот когда программа пытается - то там просто ОК и все.

Где / кому / как повыдавать раз и навсегда все необходимые права чтобы вообще больше не было таких проблем??

Уберите пользователя из группы "Администраторы", и оставить только группу "Обычные пользователи", а можно еще меньше прав - группа "Гости".

Что-то данное решение (удаление заблокированной папки) вообще мимо Вашего первоначального вопроса! Но если Вам подошло значит вопрос изначально задан не верно!

Изменение владельца для всего раздела, на котором установлена Win10, влечёт за собой довольно неприятные последствия.

Кроме того, что сказал уважаемый Smirnoff про неприятные последствия, не понятно, как это ограничит права пользователей действующих от имени Администратора? Для этого нужно порезать еще и разрешения для Администраторов на весь диск, а это приведет уже к совсем печальным последствиям, вплоть до полной переустановки Windows 10.

что-то я запутался в ваших комментариях..

У меня была проблема - я не мог нормально копировать файлы в нужные мне папки на диске С (вечно спрашивало подтверждение, используя "права Администратора"), но что более важно - программы не могли перезаписывать свои же файлы в принципе (и при этом не было никаких запросов и подтверждений).

Проблема была в правах - их и надо было изменить. Что я и сделал. Теперь копирую без вопросов от системы, программы сохраняются свои файлы без ошибок.

Как именно (детальнор если не сложно) ПО-ПРАВИЛЬНОМУ надо было сделать, чтобы мне больше не надо было каждый раз подтверждать при копировании файлов на С и чтобы программы могли без ошибок делать нужные им действия?

У меня была проблема - я не мог нормально копировать файлы в нужные мне папки на диске С (вечно спрашивало подтверждение, используя "права Администратора")

Если это системные папки - так и правильно спрашивало, ибо нефиг пользователю туда что-то копировать. Если ты эти папки создавал сам - ты и должен был числиться владельцем этих папок, так что вопросов не должно было быть.

что более важно - программы не могли перезаписывать свои же файлы в принципе (и при этом не было никаких запросов и подтверждений).

Почему возникает ошибка

По сути же это связано с тем, что учётная запись, под которой пользователь находится в системе, не имеет всей полноты прав для удаления данной папки, или, что довольно часто бывает, удаление данной папки блокирует какой-либо процесс, использующий её в своей работе (системный процесс, антивирус, вирус и так далее).

Последнее особенно часто встречается при попытке неопытных пользователей удалить какую-либо важную системную папку ОС Виндовс, папку работающего в системе антивируса и другие подобные директории. Потому, прежде чем удалять какую-либо директорию, узнайте (через тот же поисковик) не важная ли это директория, не имеет ли она существенного значения в работе операционной системы (антивируса и других важных программ)?

Если же вы удаляете не папку, а файл, тогда специфика действия будет немного отличаться (подробности смотрите в данном видео).

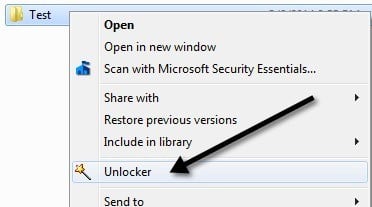

- Используйте программу Unlocker. Данная программа является удобным инструментом, способным детально рассказать, какая программа или процесс мешает удалению нужной нам папки. Поскольку программа бесплатна, то при её инсталляции на компьютер убедитесь, что в комплекте с ней не идёт какой-либо лишний софт (бандлинг). Нам необходим именно Unlocker.

- Если вы пробуете удалить папку, принадлежащую антивирусной программе, тогда стоит поискать на сайте производителя антивируса специальный деинсталлятор для подобных программ;

- Проверьте систему на вируса — помогут Dr.Web CureIt!, Trojan Remover и ряд других аналогов;

- Используйте бутовые диски (уровня Live CD). Из-под таких дисков обычно можно удалить что угодно. Информацию о том, как работать с подобными дисками, вы можете поискать в сети самостоятельно.

Заключение

Как запросить разрешение администратора на удаление папки или файла

Это выполняется в два шага — первый: стать владельцем папки или файла и второй —предоставить себе необходимые права доступа (полные).

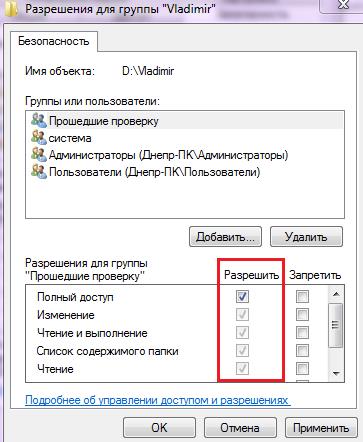

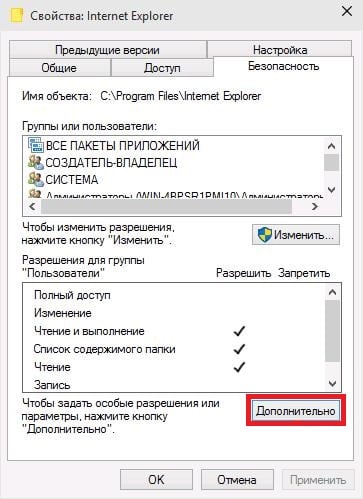

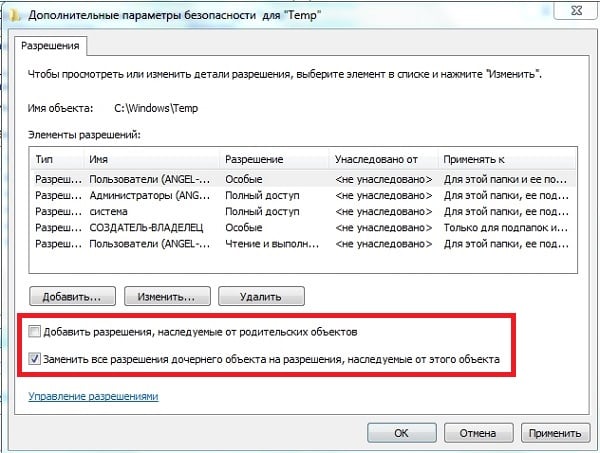

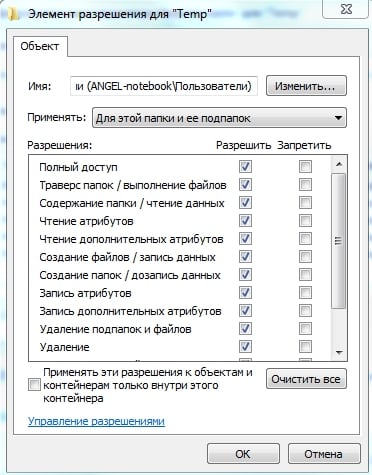

Изменение владельца

Установка разрешений для пользователя

Видео инструкция

Ну и обещанная видео инструкция о том, что делать, если при удалении файла или папки Windows пишет, что отказано в доступе и требуется запросить разрешение от Администраторов.

Надеюсь, представленная информация помогла вам. Если же это не так, буду рад ответить на ваши вопросы.

К сожалению, в работе сисадмина нет-нет да и приходится разрешать пользователям запускать всякий софт с админскими правами. Чаще всего это какие-нибудь странные китайские программы для работы с оборудованием. Но бывают и другие ситуации вроде небезызвестного bnk.exe.

Выдавать пользователю права администратора, чтобы решить проблему быстро и просто, противоречит нормам инфобезопасности. Можно, конечно, дать ему отдельный компьютер и поместить в изолированную сеть, но — это дорого и вообще…

Попробуем разобрать решения, которые позволят и программу запустить, и безопасника с финансистом не обозлить.

Программа может запрашивать права администратора условно в двух случаях:

С первым случаем все понятно: берем в руки замечательную программу Марка Руссиновича Process Monitor, смотрим, что происходит, и куда программа пытается залезть:

Куда это лезет этот 7Zip?

И по результатам исследования выдаем права пользователю на нужный каталог или ветку реестра.

Сложнее, если случай клинический, и так просто выдать права не получится: например, программа требует сильного вмешательства в работу системы вроде установки драйверов. Тогда придется придумывать всякий колхоз, про который речь пойдет в последнем разделе статьи. Пока подробнее освещу второй случай — когда стоит флажок.

Если сильно упростить, то в специальном манифесте программы (к слову, установщики — это тоже программы) могут быть три варианта запуска:

- asInvoker. Программа запускается с теми же правами, что и породивший ее процесс (как правило, это explorer.exe c правами пользователя);

- highestAvailable. Программа попросит максимально доступные пользователю права (у администратора появится окно с запросом повышения UAC, у пользователя — нет);

- requireAdministrator. Программа будет требовать права администратора в любом случае.

Если разработчик твердо решил требовать права администратора, даже если они не нужны, то обойти это можно малой кровью.

Простейшим вариантом работы с этим механизмом будет использование переменных среды.

Рассмотрим пример с редактором реестра. Действительно, запуская regedit.exe под администратором, мы получаем запрос на повышение прав:

Запрос повышение прав.

Если же мы запустим редактор реестра из консоли, предварительно поменяв значение переменной среды __COMPAT_LAYER на:

То запроса UAC не будет, как и административных прав у приложения:

Бесправный редактор реестра.

Этим можно пользоваться, запуская программы батниками или добавляя контекстное меню через реестр. Подробнее читайте в материале How to Run Program without Admin Privileges and to Bypass UAC Prompt?

Поскольку ярлычками тут обойтись не выйдет, ведь 1С сама скачивает файл и запускает его, то придется применять тяжелую артиллерию — Microsoft Application Compatibility Toolkit.

Документация к ПО, как обычно, доступна на официальном сайте, загрузить можно как часть Windows Assessment and Deployment Kit. Сам процесс решения проблемы несложен.

Необходимо поставить утилиту, запустить Compatibility Administrator и создать Application Fix в новой или имеющейся базе данных:

Создаем исправление приложения.

Имя и издатель значения не имеют. Имеет значение только расположение файла — тут нужно указать реальный проблемный bnk.exe (где он будет лежать на самом деле — не важно).

Далее необходимо в списке исправлений выбрать RunAsInvoker.

Выбираем нужный фикс.

Все остальное оставляем по умолчанию, сохраняем базу данных. Должно получиться примерно так:

Созданный фикс для bnk.exe.

После этого достаточно будет установить базу данных, щелкнув по ней правой кнопкой и выбрав Install. Теперь пользователи смогут сами грузить классификаторы банков.

Все становится хуже, если приложению действительно нужны права админа. Тогда добавление прав на системные объекты и исправления не помогают.

Казалось бы, самым очевидным решением для запуска нашего странного ПО выглядит использование встроенной утилиты Runas. Документация доступна на сайте Microsoft.

Ну, посмотрим, что из этого выйдет.

)

Есть один существенный недостаток: пароль запоминается на уровне системы, и теперь, используя команду Runas, можно будет запускать абсолютно любую программу. Это мало чем отличается от прямого предоставления админских прав сотрудникам, так что использовать это решение не стоит.

Зато runas может быть полезен, когда сотрудник знает пароль администратора, но работает под ограниченной учетной записью (по идее так должен делать каждый системный администратор).

Если вкратце: в PS работа с паролями производится через специальный тип данных SecureString и объект PSCredential. Например, можно ввести пароль интерактивно:

Затем сохранить пароль в зашифрованном виде в файл:

И теперь использовать этот файл для неинтерактивной работы:

К сожалению, файл этот можно использовать только на том ПК, на котором его создали. Чтобы этого избежать, можно сделать отдельный ключ шифрования. Например так:

Теперь при помощи этого ключа пароль можно зашифровать:

К сожалению, с безопасностью дела обстоят так же печально: утащить пароль не составляет трудностей, если есть доступ к файлу с ключом шифрования и зашифрованным паролем. Да, можно добавить обфускации и скомпилировать скрипт в .exe вместе с нужными файлами. Но нужно понимать, что это — полумеры.

В свое время я использовал для решения подобных задач свой любимый AutoIt, где компилировал скрипт с командой RunAs и радовался… До тех пор, пока не узнал, что AutoIt (особенно старых версий) декомпилируется на раз-два.

Другим интересным вариантом может быть применение назначенных заданий — если создать назначенное задание от админского аккаунта, пользователю для работы будет достаточно его запуска. К сожалению, для интерактивной работы с приложением это решение не подходит.

На свете существует несколько сторонних решений, призванных решить задачу. Остановлюсь на парочке из них.

Пожалуй, одна из самых известных утилит — это AdmiLink, разработанная Алексеем Курякиным для нужд ядерной физики. Программа и принципы ее работы описаны на официальном сайте. Я, как обычно, позволю себе более краткое описание.

Программа состоит из трех модулей. AdmiLink — это графическое окно, где можно создать ярлык на нужное приложение (в принципе, в ряде случаев достаточно только его).

Основное окно программы.

Помимо непосредственно создания ярлыка (и да, запрос UAC тоже можно подавлять), есть и дополнительные функции вроде калькулятора, терминала и удобных настроек политик безопасности. Со всеми возможностями программы читателю предлагается разобраться самостоятельно.

Второй модуль называется AdmiRun и представляет из себя консольную утилиту. Она умеет запускать приложения от имени администратора, получив в качестве одного из параметров строку, созданную через AdmiLink. В строке шифруется имя пользователя и пароль, при этом участвует и путь к программе.

На первый взгляд все выглядит безопасно, но, к сожалению, код программ закрыт, и насколько можно доверять разработчику — вопрос.

Третий модуль — AdmiLaunch — отвечает за запуск окон в разных режимах, и он используется для запуска AdmiRun, если создавать ярлык через AdmiLink.

В целом, решение проверено годами и поколениями отечественных системных администраторов. Но добавлю и альтернативу из-за рубежа.

RunAsRob — довольно интересное ПО за авторством немецкого разработчика Оливера Хессинга (Oliver Hessing). В отличие от AdmiLink, ПО устанавливается как служба, запускаемая под привилегированной учетной записью (администратора или системы). Как следствие, подготовленный ярлык обращается к службе, которая уже в свою очередь запускает заданное ПО.

Основное окно программы.

Программа богато документирована на официальном сайте.

У этого автора есть еще и программа RunAsSpc, позволяющая запускать исполняемые файлы под правами другого пользователя, передавая учетные данные через зашифрованный файл.

Мне остается только добавить, что это ПО бесплатно только для личного использования.

Но учтите, что из программы, запущенной под административными правами, можно натворить бед. Например, запустить привилегированную командную консоль через диалог Файл — Открыть.

Запускаем cmd.exe прямо из редактора реестра.

Немного защититься помогут политики запрета контекстного меню и прочих диспетчеров задач, часть из которых может настроить AdmiLink. Но в любом случае следует быть осторожным.

А вам приходилось городить странные костыли? Предлагаю делиться историями в комментариях.

Каждый пользователь Виндовс 7 так или иначе сталкивался с программами и файлами, удалить которые привычным способом не получается: система сообщает, что изменение этих данных заблокировано администратором. Следовательно, стирать эту информацию требуется посредством учётной записи, где такие полномочия есть, и сегодня мы познакомим вас с подробностями этой процедуры.

Удаление программ

Деинсталляция пользовательских приложений с правами администратора технически ничем не отличается от обычной процедуры такого рода, однако непосредственно деинсталлятор понадобится запустить с нужными привилегиями. Делается это следующим образом:

Удаление файлов и папок

Что касается стирания каталогов и/или отдельных документов, тут ситуация несколько иная. Если такой элемент требует админскую учётку, это означает, что он так или иначе заблокирован. Блокировка, в свою очередь, может появляться вследствие неправильно заданных прав доступа владельца либо же удаляемые файл или папка системные. В последнем случае лучше не пытаться стереть эти данные, а для всех остальных доступно три метода.

Способ 1: Установка владельца и разрешений

Способ 3: Сторонний файловый менеджер

-

Запустите приложение и перейдите к местоположению целевых папки или файла.

Способ 4: Специальное приложение

Также рынок стороннего софта предлагает несколько приложений, которые способны снять ограничения на редактирование каталогов и документов. Ознакомиться с наиболее удобными решениями этого класса, а также инструкциями по работе с ними можно в отдельном руководстве по ссылке далее.

Заключение

Теперь вам известно, как следует удалять программы, файлы и папки от имени администратора. Подводя итоги, напомним ещё раз – если заблокированный файл является системным, лучше оставить его в покое, иначе рискуете вывести ОС из строя.

Мы рады, что смогли помочь Вам в решении проблемы.

Отблагодарите автора, поделитесь статьей в социальных сетях.

Опишите, что у вас не получилось. Наши специалисты постараются ответить максимально быстро.

Читайте также: