Как сделать лицензионный ключ для своей программы

Добавил пользователь Владимир З. Обновлено: 04.10.2024

Стрелок. он спрашивает ни как подделать, он спрашивает как свое ПО защищать!

и курсы ПК тут вряд ли помогут.

Это специальные алгоритмы.

Должен быть генератор, который по алгоритму создает последовательность знаков - ключ

И в программе должен быть дешифратор (так чтоли назвать) , который может разобрать эту последовательность в обратном порядке по алгоритму (или както по-другому обработать) и прийти к какомуто результату.

Если результат истина, то ключ верный.

Более подробно. это надо соответствующую литературу по криптографии, готовый алгоритм не знаю даже можно ли найти. да и надо ли? это значит что уже взломан он.

Поскольку использование лицензионного ключа вроде обычного, мне интересно:

- Как это обычно решается?

- Как я могу сгенерировать ключ и как он может быть проверен приложением?

- Как можно также избежать публикации ключа в Интернете и его использования другими лицами, которые не заплатили лицензию (ключ, который в основном не является "их").

Думаю, мне следует как-то привязать ключ к версии приложения, чтобы можно было взимать плату за новые ключи в версиях функций.

Что-нибудь еще, о чем я должен думать в этом сценарии?

Предостережение: вы не можете запретить пользователям пиратство, а только упрощают честным пользователям правильные действия.

Предполагая, что вы не хотите делать специальную сборку для каждого пользователя, тогда:

- Создайте себе секретный ключ для продукта

- Взять имя пользователя

- Объедините имя пользователя, секретный ключ и хеш с (например) SHA1

- Распакуйте хеш SHA1 в виде буквенно-цифровой строки. Это индивидуальный пользовательский "Ключ продукта"

- Внутри программы сделайте тот же хеш и сравните с ключом продукта. Если равно, хорошо.

Но, повторюсь: это не предотвратит пиратство

Я недавно читал, что этот подход не очень криптографически обоснован. Но это решение уже слабое (поскольку само программное обеспечение должно где-то включать секретный ключ), поэтому я не думаю, что это открытие делает решение недействительным настолько, насколько оно возможно.

Просто подумал, что я действительно должен упомянуть об этом, хотя; если вы планируете извлечь что-то еще из этого, будьте осторожны.

Существует много способов создания лицензионных ключей, но очень немногие из них действительно безопасны. И очень жаль, потому что для компаний лицензионные ключи имеют почти такую же ценность, как реальные деньги.

В идеале вы хотели бы, чтобы ваши лицензионные ключи имели следующие свойства:

Только ваша компания должна иметь возможность генерировать лицензионные ключи для ваших продуктов, даже если кто-то полностью обратный инжиниринг ваших продуктов (что произойдет, я говорю из опыта). Запутывать алгоритм или скрывать ключ шифрования в вашем программном обеспечении действительно невозможно, если вы серьезно относитесь к контролю лицензирования. Если ваш продукт успешен, кто-то сделает генератор ключей в течение нескольких дней с момента выпуска.

Лицензионный ключ должен использоваться только на одном компьютере (или, по крайней мере, вы должны быть в состоянии контролировать это очень жестко)

Лицензионный ключ должен быть коротким, его легко набирать или диктовать по телефону. Вы не хотите, чтобы каждый клиент звонил в службу технической поддержки, потому что он не понимает, содержит ли ключ "l" или "1". Ваш отдел поддержки поблагодарит вас за это, и у вас будет меньше затрат в этой области.

Итак, как вы решаете эти проблемы?

Ответ прост, но технически сложен: цифровые подписи с использованием криптографии с открытым ключом. Ваши лицензионные ключи должны быть подписаны "документами", содержащими некоторые полезные данные, подписанные закрытым ключом вашей компании. Подписи должны быть частью лицензионного ключа. Продукт должен проверить лицензионные ключи с соответствующим открытым ключом. Таким образом, даже если кто-то имеет полный доступ к логике вашего продукта, он не может генерировать лицензионные ключи, потому что у него нет закрытого ключа. Лицензионный ключ будет выглядеть следующим образом: BASE32(CONCAT(DATA, PRIVATE_KEY_ENCRYPTED(HASH(DATA))))) Самая большая проблема здесь заключается в том, что классические алгоритмы с открытым ключом имеют большие размеры подписи. RSA512 имеет 1024-битную подпись. Вы не хотите, чтобы ваши лицензионные ключи имели сотни символов. Одним из наиболее эффективных подходов является использование криптографии с эллиптическими кривыми (с осторожными реализациями, чтобы избежать существующих патентов). Ключи ECC примерно в 6 раз короче, чем ключи RSA, при той же прочности. Вы можете дополнительно уменьшить размеры подписи, используя такие алгоритмы, как алгоритм цифровой подписи Schnorr (срок действия патента истек в 2008 году - хорошо:))

Ну, просто удалите лишние символы, такие как "1", "l", "0", "o" из ваших ключей. Разбейте строку лицензионного ключа на группы символов.

Простой ответ - независимо от того, какую схему вы используете, ее можно взломать.

Не наказывайте честных клиентов с помощью системы, предназначенной для предотвращения хакеров, так как хакеры взломают ее независимо от этого.

Простой хешированный код, связанный с их электронной почтой или подобным, вероятно, достаточно хорош. Аппаратные идентификаторы всегда становятся проблемой, когда людям нужно переустанавливать или обновлять оборудование.

При генерации ключа не забудьте объединить версию и номер сборки со строкой, по которой вы вычисляете хеш. Таким образом, не будет ни одного ключа, который разблокирует все, что вы когда-либо выпускали.

Помимо того, что уже было заявлено.

Вы даже не можете использовать аппаратные значения для создания ключа больше. Виртуальные машины теперь позволяют кому-то создавать образ "лицензированной" машины и запускать его на любой платформе, которую они выберут.

Если это дорогое программное обеспечение, есть другие решения. Если это не так, просто сделайте это достаточно сложным для случайного хакера. И принять тот факт, что в конечном итоге будут нелицензионные копии.

Если ваш продукт сложен, проблемы, связанные с поддержкой, создадут вам некоторую защиту.

Я являюсь одним из разработчиков платформы лицензирования программного обеспечения Cryptolens и работаю над системами лицензирования с 14 лет. В этом ответе я включил несколько советов, основанных на опыте, приобретенном за эти годы.

Лучший способ решить эту проблему - настроить сервер лицензионных ключей, который будет вызывать каждый экземпляр приложения для проверки лицензионного ключа.

Преимущества сервера лицензионных ключей

Преимущества использования сервера лицензионных ключей:

- Вы всегда можете обновить или заблокировать лицензионный ключ с немедленным вступлением в силу.

- каждый лицензионный ключ может быть привязан к определенному количеству компьютеров (это помогает предотвратить публикацию лицензионного ключа в Интернете для использования другими пользователями).

Соображения

Хотя проверка лицензий в Интернете дает вам больший контроль над каждым экземпляром приложения, подключение к Интернету не всегда присутствует (особенно если вы работаете с крупными предприятиями), поэтому нам необходим другой способ проверки лицензионного ключа.

Решение состоит в том, чтобы всегда подписывать ответ лицензионного ключа от сервера, используя криптосистему с открытым ключом, такую как RSA или ECC (возможно, лучше, если вы планируете работать на встроенных системах). Ваше приложение должно иметь только открытый ключ для проверки ответа лицензионного ключа.

Таким образом, в случае отсутствия подключения к Интернету, вы можете использовать предыдущий ответ лицензионного ключа. Обязательно сохраните в ответе и дату, и идентификатор компьютера и убедитесь, что он не слишком старый (например, вы разрешаете пользователям оставаться в автономном режиме не более 30 дней и т. Д.) И что ответ с лицензионным ключом принадлежит правильному устройству.

Защита секретных алгоритмов

В большинстве случаев цель любого решения по лицензированию программного обеспечения состоит в том, чтобы помочь честным людям быть честными (т. Е. Честные пользователи, которые готовы платить, не забывают платить по истечении пробного периода и т. Д.).

Однако у вас все еще может быть какой-то код, который вы никоим образом не хотите разглашать общественности (например, алгоритм для прогнозирования цен на акции и т. Д.). В этом случае единственный способ - создать конечную точку API, которую ваше приложение будет вызывать каждый раз, когда должен выполняться метод. Требуется подключение к Интернету, но это гарантирует, что ваш секретный код никогда не выполняется на клиентском компьютере.

Реализация

Если вы не хотите реализовывать все самостоятельно, я бы порекомендовал взглянуть на этот учебник (часть Cryptolens)

Он основан на системе "Partial Key Verification", которая означает, что в ваш дистрибутив должен быть скомпилирован только поднабор ключей, которые вы используете для генерации ключа. Вы сами создаете ключи, поэтому реализация лицензии является уникальной для вашего программного обеспечения.

Как указывалось выше, если ваш код можно декомпилировать, то относительно легко обойти большинство систем лицензирования.

Я не знаю, насколько тщательно вы хотите получить

Вы могли бы заставить программу прислать вам это и что-то еще (например, имя пользователя и MAC-адрес ник)

Вы вычисляете код на основе этого и отправляете им по электронной почте ключ обратно.

они не дадут им переключаться между машинами после того, как у них будет ключ.

Я использовал Crypkey в прошлом. Это один из многих доступных.

Вы можете защищать программное обеспечение только до определенной степени с любой схемой лицензирования.

Единственный способ сделать все, что вы просили, это потребовать доступ в Интернет и проверку с помощью сервера. Прикладная программа должна войти на сервер с ключом, а затем вам необходимо сохранить детали сеанса, такие как IP-адрес. Это предотвратит использование ключа на нескольких разных машинах. Это обычно не очень популярно среди пользователей приложения, и если это не очень дорогое и сложное приложение, оно того не стоит.

Вы могли бы просто иметь лицензионный ключ для приложения, а затем проверить клиентскую сторону, если ключ хороший, но его легко распространить среди других пользователей, и с помощью декомпилятора можно генерировать новые ключи.

Я твердо верю, что только система лицензирования на основе криптографии с открытым ключом является правильным подходом, потому что вам не нужно включать необходимую информацию для генерации лицензии в ваш исходный код.

В прошлом я много раз пользовался библиотекой лицензирования Treek, потому что она полностью удовлетворяет этим требованиям и предлагает действительно хорошую цену. Он использует одинаковую лицензионную защиту для конечных пользователей и самого себя, и никто не взломал это до сих пор. Вы также можете найти хорошие советы на сайте, чтобы избежать пиратства и взлома.

По моему мнению, если вы не используете веб-лицензирование, нет никакой реальной причины для защиты программного обеспечения вообще. Из-за головной боли, которую может вызвать DRM, несправедливо по отношению к пользователям, которые фактически заплатили за это.

Как и несколько других упомянутых, я являюсь огромным противником враждебности по отношению к клиентам по умолчанию - то, на что индустрия лицензирования печально известна. Поэтому я остановлюсь на хорошем решении вашей проблемы, которое также предлагает хороший пользовательский UX.

Для начала вы упомянули, что у вас есть "ограниченная" версия программного обеспечения, которую вы используете, чтобы попытаться преобразовать клиентов в "апгрейд" для получения дополнительных функций. Итак, вам нужны лицензии для вашего продукта, например, клиент может приобрести лицензию для Feature-X или Feature-Y.

Я создал Keygen с учетом этого типа лицензирования. Keygen - это лицензионный REST API, который позволяет управлять учетными записями пользователей, лицензиями, а также отслеживать использование / ассоциации компьютеров.

Я хотел бы настроить два типа лицензий (политика в Keygen), где один является базовой политикой для ограниченной бесплатной версии, а другой - политикой для платной версии.

Я не уверен, что вы используете для платежей, но давайте предположим, что вы используете что-то вроде Stripe (довольно стандартного в настоящее время), который предлагает веб-хук. У Keygen также есть webhooks (используете ли вы это или нет, все это по-прежнему применимо). Вы можете интегрировать Keygen для общения с вашим платежным провайдером с помощью веб-крючков с обеих сторон (подумайте: customer.created -> создать базовую лицензию для клиента, license.created -> взимать плату с клиента за новую лицензию).

Таким образом, используя webhooks, мы можем автоматизировать создание лицензий для новых клиентов. Так как насчет проверки лицензии в самом приложении? Это может быть сделано различными способами, но наиболее популярным является требование, чтобы ваш клиент ввел длинный лицензионный ключ в поле ввода, которое затем можно проверить; Я думаю, что это ужасный способ проверки лицензии в вашем приложении.

Почему я так думаю? Ну, во-первых, вы требуете от своего клиента ввести утомительно длинный лицензионный ключ, предназначенный для потребления машины, а во-вторых, вы требуете, чтобы вы и ваш клиент отслеживали указанный утомительно длинный лицензионный ключ.

Ладно, а какая альтернатива? Я думаю, что лучшая альтернатива - сделать то, к чему привыкли все ваши клиенты: позволить им создать учетную запись для вашего продукта, используя адрес электронной почты / пароль. Затем вы можете связать все их лицензии и их машины с этой учетной записью. Так что теперь вместо ввода лицензионного ключа они могут просто войти в систему, используя свои учетные данные.

Какое преимущество это дает вам? Во-первых, это избавляет вас и ваших клиентов от необходимости отслеживать лицензионные ключи, поскольку все они обрабатываются за кулисами внутри их учетной записи пользователя, и самое главное: теперь вы можете предлагать своим клиентам лицензию и машину для самообслуживания. активация! то есть, поскольку все их лицензии и машины связаны с их учетной записью пользователя, вы можете предложить им приобрести лицензию, когда они запустят ваше приложение на нераспознанной машине.

Теперь перейдем к проверке лицензии: всякий раз, когда ваш клиент входит в ваше приложение со своим адресом электронной почты / паролем, вы можете запросить у его учетной записи пользователя лицензии, которыми они владеют, чтобы определить, могут ли они использовать Feature-X или Feature-Y. А поскольку ваше приложение теперь самообслуживается, вы можете позволить своим клиентам приобретать дополнительные функции прямо из вашего приложения!

Итак, мы внедрили тонну автоматизации в нашу систему лицензирования, мы можем лицензировать отдельные функции (то есть ограниченную или полную версию), мы предложили удивительный UX для наших клиентов, и мы также решили одну из главных причин для запросов поддержки: восстановление лицензионного ключа.

Сейчас всего-лишь хочу показать простой принцип генерации лицензионного ключа и его проверки в приложении. В основе избитый принцип соответствия букв числам (и наоборот), основанный на

получении численного кода символа из таблицы символов ASCII.

Но не все так уж избито. Во первых, у нас своя "таблица" (система соответствий) в виде произвольной строки символов [Pool] (наподобие понятия "приватного ключа"), во вторых проверка ключа тоже не совсем обычна, основана на равенстве контрольных сумм [Range] из позиций символов ключа в контрольной строке, тогда сами символы ключа не имеют особого значения, имеет значение только лишь набор и расположение символов в контрольной строке и как следствие сумма их позиций. [Pool] это исходная общая строка символов для генерации ключа,

[Range] имеет свое значение как показатель прошел ключ проверку или нет, ну и косвенно влияет на длину ключа.

Код прост, прокомментирован с подробными обьяснениями кому интересно (возможно я где-то заговорился и что-то переврал, но суть должны понять, как и преимущества и недостатки такого приема). Поменяйте ключ на неправильный перед проверкой в поле ввода чтобы убедиться в работе алгоритма.

Сейчас всего-лишь хочу показать простой принцип генерации лицензионного ключа и его проверки в приложении. В основе избитый принцип соответствия букв числам (и наоборот), основанный на

получении численного кода символа из таблицы символов ASCII.

Но не все так уж избито. Во первых, у нас своя "таблица" (система соответствий) в виде произвольной строки символов [Pool] (наподобие понятия "приватного ключа"), во вторых проверка ключа тоже не совсем обычна, основана на равенстве контрольных сумм [Range] из позиций символов ключа в контрольной строке, тогда сами символы ключа не имеют особого значения, имеет значение только лишь набор и расположение символов в контрольной строке и как следствие сумма их позиций. [Pool] это исходная общая строка символов для генерации ключа,

[Range] имеет свое значение как показатель прошел ключ проверку или нет, ну и косвенно влияет на длину ключа.

Код прост, прокомментирован с подробными обьяснениями кому интересно (возможно я где-то заговорился и что-то переврал, но суть должны понять, как и преимущества и недостатки такого приема). Поменяйте ключ на неправильный перед проверкой в поле ввода чтобы убедиться в работе алгоритма.

DEMBEL, сказал "А", говори уж и "Б"!

- А вам какую операционку поставить - экспи, семерку или висту?

- Это ты сейчас о чем?

- Олег Георгиевич, вам какой компьютер хотелось бы - молодежный или надежный?

- Ну, конечно, надежный!

- Вот, значит - экспи, без вопросов! Сейчас сделаем.

(Улицы разбитых фонарей, сезон 10, серия 17)

Единственная инновация Windows 8 это - Metro, чтобы дебилы по иконкам не промахивались!

DEMBEL, сказал "А", говори уж и "Б"!

Автор - Peter

Дата добавления - 04 Февраля 2012 в 21:22

ну можно еще наложить ограничения на генератор чтобы например ключи генерировались заданной длины и в привычном виде и диапазоне типа XXXX-XXXX-XXXX. Потом постараюсь сделать и выложить.

Пытаться как-то разгадать принцип генерации по имеющимся вариантам ключей, либо подобрать рабочий ключ, т.е. работа основанная на символах ключа лишена смысла (теоретически поможет только брутфорс или взлом самого приложения до исходников), т.к. сами символы ключа не несут никакой информации, они ни с чем не сравниваются. Считается и сравнивается только их контрольная сумма по ключевой строке, а ни то ни другое по символам ключа вычислить никак нельзя. Простой и надежный принцип.

Особенности текущей реализации:

- если ключ типа ABCXYZ валидный, то ключи ABCZYX BCAXYZ и т.д. состоящие из набора валидных символов также будут валидны, т.к. повторю имеет значение не сами символы ключа, а их набор, сумма. Ну, недостаток это или нет, решать вам, по мне так это интересный вариант. (а если уж кому то попадет в руки ключ ABCXYZ то будут и юзать его, а не ABCZYX и прочие, так что. )

- если в ключ входят символы не указанные в ключевой строке, например тире:

AAAA-BBBB-CCCC то они не считаются в сумме, что с ними что без них ключ остается валидным. Что это значит? Можно просто дописать в ключ разного мусора не входящего в ключевую строку и он останется рабочим. Ну или просто можно легко разбить ключ на блоки по тире, не заморачиваясь.

Так что как вы видите, ключ свободно модифицируемый )

Как задавать вопросы

Win7x64 SP1 Neobook v5.70 (Trial)

WinXP SP3 Neobook v5.62

ну можно еще наложить ограничения на генератор чтобы например ключи генерировались заданной длины и в привычном виде и диапазоне типа XXXX-XXXX-XXXX. Потом постараюсь сделать и выложить.

Пытаться как-то разгадать принцип генерации по имеющимся вариантам ключей, либо подобрать рабочий ключ, т.е. работа основанная на символах ключа лишена смысла (теоретически поможет только брутфорс или взлом самого приложения до исходников), т.к. сами символы ключа не несут никакой информации, они ни с чем не сравниваются. Считается и сравнивается только их контрольная сумма по ключевой строке, а ни то ни другое по символам ключа вычислить никак нельзя. Простой и надежный принцип.

Особенности текущей реализации:

- если ключ типа ABCXYZ валидный, то ключи ABCZYX BCAXYZ и т.д. состоящие из набора валидных символов также будут валидны, т.к. повторю имеет значение не сами символы ключа, а их набор, сумма. Ну, недостаток это или нет, решать вам, по мне так это интересный вариант. (а если уж кому то попадет в руки ключ ABCXYZ то будут и юзать его, а не ABCZYX и прочие, так что. )

- если в ключ входят символы не указанные в ключевой строке, например тире:

AAAA-BBBB-CCCC то они не считаются в сумме, что с ними что без них ключ остается валидным. Что это значит? Можно просто дописать в ключ разного мусора не входящего в ключевую строку и он останется рабочим. Ну или просто можно легко разбить ключ на блоки по тире, не заморачиваясь.

Так что как вы видите, ключ свободно модифицируемый ) Автор - DEMBEL

Дата добавления - 05 Февраля 2012 в 09:33

Ключ или защитный ключ, -это жизненно важное устройство, если вы хотите защитить критически важные файлы вашей компании, или любую специальную программу. Таким образом, в некоторых случаях необходимо предоставлять разные копии работникам или людям с полной уверенностью. Поэтому необходимо знать, как правильно сделать эту копию.

Это позволит различным пользователям проверять, имеют ли они доступ к рассматриваемому документу или программе, то есть, предоставляется разрешение, чтобы они могли вносить любые изменения или не замечать информацию, которая там хранится. Имейте в виду, что создание разных копий ключей является большим преимуществом, , поскольку в случае его утери или повреждения у вас будут разные ответы, чтобы заменить потерю и избавиться от забот.

В этом руководстве мы шаг за шагом объясним , что такое ключ безопасности Dongle или USB? Для чего они нужны и как создать полнофункциональную копию. Наконец, предупреждение , во время копирования USB-ключа вы должны выполнить его правильно, в противном случае устройство может быть повреждено.

Что такое ключ или ключевое устройство и для чего он нужен?

Это устройство, используемое в качестве ключа безопасности; тот же выполняет функцию небольшого адаптера, который подключается к другому устройству , выполняющего дополнительные функции, в данном случае обеспечивая проверку для пользователь.

Они работают следующим образом. Поместив ключ безопасности на компьютер, он может проверить фрагмент программы или программного обеспечения для его работы. В некоторых случаях программы работают только в ограниченном режиме, иначе они не могут быть выполнены , если пользователь не прошел проверку с помощью ключа.

Их также можно использовать для интеграции паролей, не позволяя пользователям вводить файлы и/или папки без этих паролей. Адаптеры или ключи безопасности могут быть типа USB или HDMI.

Действия по клонированию ключа USB или флэш-накопителя и пропуск защиты программы

Существуют разные методы для копирования или клонирования ключа, один из которых доступен только для компьютеров с операционными системами Windows, от Windows XP до Windows 10. Имейте в виду, что этот метод является его эмуляцией. Выполните каждый из описанных шагов в точности так, как они указаны, поскольку ошибка может привести к повреждению USB-устройств.

Требования к клонированию USB-ключа

Прежде чем начать процесс копирования ключа, вам необходимо выполнить ряд строго необходимых требований , чтобы правильно выполнить работу, для этого необходимо учитывать следующие моменты:

- Иметь компьютер с действующей операционной системой для программы (Windows XP/Vista).

- Узнать марку или модель Dongle , на который вы собираетесь сделать копию: это могут быть следующие; HASP или Sentinel.

- Узнав модель устройства Dongle, вы приступите к загрузке эмулятора по следующим ссылкам:

- Ссылка 1

- Ссылка 2

![Descargar dongle emulator]()

Процесс создания

Процессы создания расположены по порядку, вы должны сначала сбросить ключ с помощью соответствующей программы , а затем выполнить эмуляцию копирования. Всегда используйте правильные программы для каждого производителя.

Дамп ключа

Этот процесс является одним из самых сложных и может быть чем-то опасным. Вы должны принять во внимание перед началом процесса метку ключа , для которой вы собираетесь сделать резервную копию.

![volcado de un dongle usando neobit]()

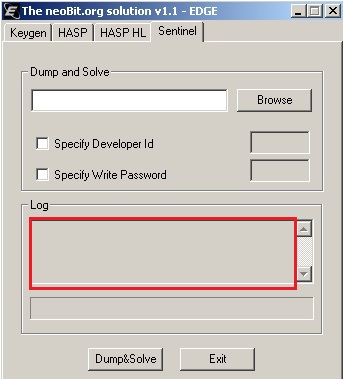

В этом случае процесс был выполнен с устройством Sentinel, и драйверы Sentinel были установлены. Если они не установлены, программа сообщит об ошибке.

В программе есть разные вкладки или параметры, которые вы можете выбрать в программе. На данный момент выбран Sentinel , потому что именно он интересует нас для данного урока. Но вы можете выбрать любой из других вариантов, если марка вашего устройства отличается. Параметр Keygen не следует выбирать, это потому, что он не выполняет никаких функций в том, что вам в данный момент необходимо сделать.

Если вы используете ноутбук, убедитесь, что он подключен к зарядному устройству и полностью заряжен, потому что процесс при его запуске имеет разные фазы и может занять много времени.

Первый этап

Вам нужно найти ключ, если устройство правильно подключено к USB-порту, вы можете просмотреть его. В случае ошибки измените устройство порта и Перезапустите программу, чтобы снова найти компонент.

Второй этап

Теперь программе придется обнаруживать алгоритмы и расшифровывать их. Процедура длится дольше времени, потому что это зависит от ключа, поэтому вы можете даже часы.

Третий этап

По завершении каждого этапа индикатор выполнения, обозначенный на изображении красной рамкой, будет постепенно увеличиваться.

![progreso del vocado en neobit]()

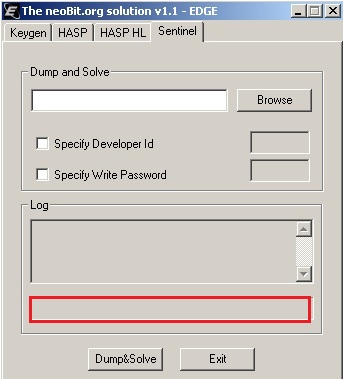

Ошибки во время процесса

Каждый этап может иметь разные сбои, вызывая определенные ошибки. Они показаны в панели ошибок программы. В зависимости от типа может быть способ ее решения. Далее мы назовем наиболее распространенные ошибки.

![errores en neobit]()

Эмуляция .dng файла

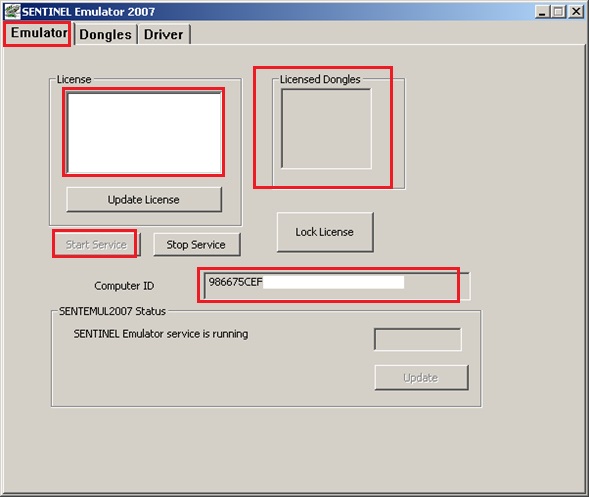

Теперь вам придется использовать некоторые из эмуляторов, которые мы указали ранее, так как в этом руководстве используется программа Sentinel, мы будем использовать этот эмулятор. Не забудьте использовать тот, который соответствует модели вашего устройства.

![drivers de sentinel]()

Эта программа будет служить эмулятором для файла dng. Небольшим недостатком является то, что он может создавать синие экраны для несовместимости с некоторыми программами , если они выполняются одновременно с использованием эмулятора. Например, может произойти сбой, если Bluetooth включен . В этом случае перед использованием следует отключать только те приложения, которые генерируют сбои.

Вы можете увидеть 3 вкладки, каждая из которых имеет определенные функции:

- Эмулятор: . Здесь будет использоваться и эмулироваться ключ.

- Ключи: эта часть отвечает за загрузку файл дампа, описанный ранее.

- Драйвер: . Здесь вы установите драйвер для правильной работы программы.

- Лицензия . Это лицензия на программу.

- Лицензионные ключи . Здесь будет лицензия, которую вы хотите эмулировать.

- Идентификатор компьютера . Идентификатор используемого компьютера.

![licencias y id del computador desde sentinel]()

Загрузить файл .dng

Как поделиться ключом через локальную сеть или Интернет?

Существует другой способ поделиться устройством Dongle без необходимости делать копию. Большим преимуществом этого варианта является то, что он работает для текущих операционных систем: Windows, MacOS, Linux, Android.

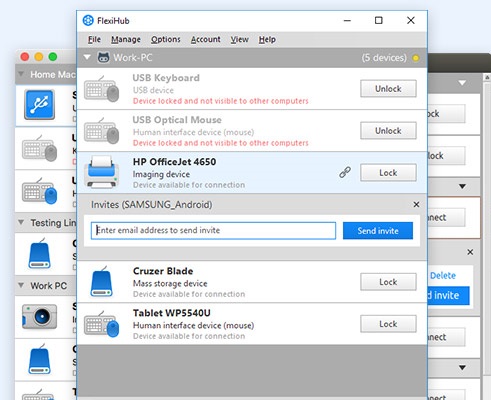

Для этого есть программа под названием: FlexiHub.

![flexihub]()

Это бесплатная версия , которую можно попробовать в течение 14 дней, и платная. Платная версия по подписке. Хотя у него также есть бессрочная лицензия, которая называется Сетевые ворота USB.

Читайте также: