Фишинг гидры как сделать

Добавил пользователь Евгений Кузнецов Обновлено: 05.10.2024

Hydra – это программное обеспечение с открытым исходным кодом для перебора паролей в реальном времени от различных онлайн сервисов, веб-приложений, FTP, SSH и других протоколов. Особенность Hydra в том, что здесь выполняется перебор не по хэшу, а напрямую с помощью запросов к серверу, это значит что вы сможете проверить правильно ли настроены фаерволы, блокируются ли такие попытки, а также можете ли вы вообще определить такую атаку на сервер. В этой статье мы рассмотрим как пользоваться thc hydra для перебора паролей.

Программа hydra поддерживает огромное количество служб, благодаря своей быстроте и надёжности она завоевала заслуженную признательность среди тестеров на проникновение. Будучи очень мощной и гибкой, программу hydra нельзя отнести к простым и легко дающимся новичкам. Не надо отчаиваться, если вам не удалось оседлать hydra, я рекомендую вам посмотреть на программу BruteX. Она значительно автоматизирует процесс подбора, более того, она использует ту же самую hydra, но сама вводит необходимые ключи и даже не нужно искать файлы с именами и паролями, поскольку они поставляются вместе с программой.

Установка Hydra

Первым делом нам необходимо установить этот инструмент. Это довольно популярная утилита для тестирования безопасности, поэтому вы можете найти ее в официальных репозиториях. Для установки нужных пакетов в Ubuntu выполните:

sudo apt install hydra

Чтобы установить программу в Red Hat/CentOS команда аналогичная:

sudo yum install hydra

Но в официальных репозиториях, как правило, находятся более старые версии программы. Если вы хотите самую свежую, то придется собрать ее из исходников. Но здесь нет ничего сложного. Сначала загрузим исходники последней версии с GitHub, на данный момент, это 8.4:

Затем необходимо их распаковать и перейти в папку с исходниками:

tar xvpzf thc-hydra-v8.4.tar.gz

$ cd thc-hydra-v8.4

Дальше выполните такие команды для компиляции и установки:

./configure

$ make

$ sudo make install

Разработчики поступили очень грамотно, когда настроили установку в /usr/local. Таким образом, утилита не распространится по всей файловой системе, а будет в одном месте. Если вы еще хотите установить графическую оболочку, то вам нужно переместиться в папку hydra-gtk и выполнить те же команды:

cd hydra-gtk

$ ./configure

$ make

$ sudo make install

Нужно заметить, что для ее сборки необходимы пакеты разработки gtk2. Но я бы не советовал вам использовать этот графический интерфейс. Если разобраться в работе с утилитой через терминал, то он совсем не нужен, тем более, что вся гибкость утилиты раскрывается через командную строку.

Программа THC – HYDRA

Перед тем как мы начнем рассматривать как пользоваться htc hydra, нам необходимо разобраться какие параметры команде передавать и как это делать. Давайте сначала рассмотрим общий синтаксис:

$ hydra опции логины пароли -s порт адрес_цели модуль параметры_модуля

Опции задают глобальные параметры утилиты, с помощью них вы можете настроить необходимые параметры, например, указать что нужно выводить информацию очень подробно, список логинов и паролей для перебора задается тоже с помощью опций, но я выделил его в отдельный пункт. Дальше нужно задать порт сервиса на удаленной машине и ip адрес цели. В конце мы задаем модуль перебора, который будем использовать и параметры модуля. Обычно это самая интересная часть но начнем мы с опций:

- -R – восстановить ранее прерванную сессию Hydra;

- -S – использовать SSL для подключения;

- -s – указать порт;

- -l – использовать логин;

- -L – выбирать логины из файла со списком;

- -p – использовать пароль;

- -P – использовать пароль из файла со списком;

- -M – взять список целей из файла;

- -x – генератор паролей;

- -u – по умолчанию hydra проверяет все пароли для первого логина, эта опция позволяет проверить один пароль для всех логинов;

- -f – выйти, если правильный логин/пароль найден;

- -o – сохранить результат в файл;

- -t – количество потоков для программы;

- -w – время между запросами в секундах;

- -v – подробный вывод;

- -V – выводить тестируемые логины и пароли.

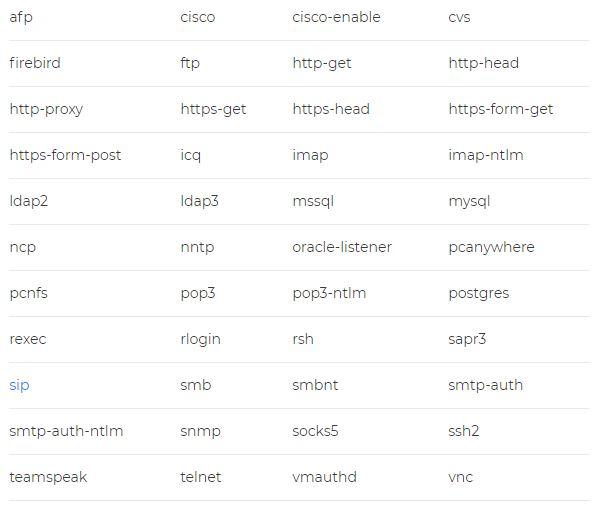

Это были основные опции, которые, вы будете использовать. Теперь рассмотрим модули, а также способы аутентификации, которые вы можете подобрать:

Как видите, количество доступных протоколов достаточно большое, вы можете проверить безопасность как ssh, ftp, и до веб-форм. Дальше мы рассмотрим как пользоваться hydra, как использовать самые часто применяемые протоколы.

Как пользоваться THC – HYDRA

Как вы уже догадались, hydra перебирает пароли из переданного ей файла, оттуда же берутся и логины. Также вы можете попросить программу генерировать пароли самостоятельно, на основе регулярного выражения. А вот уже их подстановка и передача на удаленный сервер настраивается с помощью строки параметров модуля. Естественно, что файлы с паролями нужно заготовить. Можно использовать словари топ500 паролей, и от Cain & Abel, где находится более 300000 пароля. Логин будем использовать только один – admin.

Перебор паролей FTP

Сначала поговорим про использование hydra в консольной версии. На самом деле, это основная программа. Команда будет выглядеть таким образом:

hydra -l admin -P john.txt ftp://127.0.0.1

Как вы помните опция -l задает логин пользователя, -P – файл со списком паролей. Далее мы просто указываем протокол и айпи цели. Готово, вот так просто можно перебрать пароль от вашего FTP, если вы установили его слишком простым и не настроили защиты. Как видите, утилита перебирает пароли со скоростью 300 шт в минуту. Это не очень быстро, но для простых паролей достаточно опасно. Если вы хотите получить больше информации во время перебора нужно использовать опции -v и -V вместе:

hydra -l admin -P john.txt -vV ftp://127.0.0.1

Также, с помощью синтаксиса квадратных скобок, вы можете задать не одну цель, а атаковать сразу целую сеть или подсеть:

hydra -l admin -P john.txt ftp://[192.168.0.0/24]

Также вы можете брать цели из файла со списком. Для этого используется опция -M:

hydra -l admin -P john.txt -M targets.txt ftp

Если подбор по словарю не сработал, можно применить перебор с автоматической генерацией символов, на основе заданного набора. Вместо списка паролей нужно задать опцию -x а ей передать строку с параметрами перебора. Синтаксис ее такой:

минимальная_длина:максимальная_длина:набор_символов

С максимальным и минимальным количеством, я думаю все понятно, они указываются цифрами. В наборе символов нужно указать a для всех букв в нижнем регистре, A – для букв в верхнем регистре и 1 для всех цифр от 0 до 9. Дополнительные символы указываются после этой конструкции как есть. Например:

- 4:4:1 – пароль размером четыре символа, состоящий только из цифр. А именно все пароли в диапазоне 0000-9999;

- 4:8:1 – пароль от четырех до восьми символов, только из цифр;

- 4:5:aA1. – пароль, размером от 4 до 5 символов, состоит из цифр, букв верхнего и нижнего регистра или точки.

Вся команда будет выглядеть вот так:

hydra -l admin -x 4:4:aA1. ftp://127.0.0.1

Можно пойти другим путем и указать ip цели и порт вручную с помощью опции -s, а затем указать модуль:

hydra -l admin -x 4:4:aA1 -s 21 127.0.0.1 ftp

Перебор паролей ВЕБ – ФОРМ

Самый сложный вариант – это перебор паролей для веб-форм. Здесь нам нужно узнать что передает на сервер нужная форма в браузере, а затем передать в точности те же данные с помощью hydra. Вы можете посмотреть какие поля передает браузер с помощью перехвата в wireshark, tcpdump, в консоли разработчика и так далее. Но проще всего открыть исходный код формы и посмотреть что она из себя представляет. Далеко ходить не будем и возьмем форму WordPress:

адрес_страницы:имя_поля_логина=^USER^&имя_поля_пароля=^PASS^&произвольное_поле=значение:строка_при_неудачном_входе

Строчка запуска программы будет выглядеть вот так:

hydra -l user -P ~/john.txt -o ./result.log -V -s 80 127.0.0.1 http-post-form "/wp-admin:log=^USER^&pwd=^PASS^:Incorrect Username or Password"

Переменные ^USER^ и ^PASS^ содержат имя пользователя и пароль взятые из словаря, также, возможно, придется передать дополнительные параметры, они передаются также, только значения будут фиксированы. Заканчивается выражение строкой, которая присутствует на странице при неудачном входе. Скорость перебора может достигать 1000 паролей в минуту, что очень быстро.

Графическая утилита XHYDRA

Хотелось бы еще сказать несколько слов про графическую версию. Это просо интерфейс, который помогает вам сформировать команду для консольной hydra. Главное окно программы выглядит вот так:

Давайте попробуем уже что-нибудь сломать этой Гидрой!

Шаг 1. Находим и изучаем крякми

Поиск выдал 2 результата (внизу зеленым шрифтом). Первая крякми оказалась 16-битной и не запустилась на моей Win10 64-bit, а вот вторая (level_2 by seveb) подошла. Вы можете скачать ее по этой ссылке.

Шаг 2. Создание проекта в Гидре и предварительный анализ

Предположим, что Гидра у тебя уже установлена. Если еще нет, то все просто.

1) установи JDK версии 11 или выше (у меня 12)

2) скачай Гидру (например, отсюда) и установи ее (на момент написания статьи последняя версия Гидры — 9.0.2, у меня стоит 9.0.1)

Запускаем Гидру и в открывшемся Менеджере проектов сразу создаем новый проект; я дал ему имя crackme3 (т.е.проекты crackme и crackme2 уже у меня созданы). Проект — это, по сути, каталог файлов, в него можно добавлять любые файлы для изучения (exe, dll и т.д.). Мы сразу же добавим наш level_2.exe (File | Import или просто клавиша I):

Видим, что уже до импорта Гидра определила нашу подопытную крякми как 32-разрядный PE (portable executable) для ОС Win32 и платформы x86. После импорта наш ждет еще больше информации:

С предварительным анализом мы закончили.

Шаг 3. Выполнение автоматического анализа

Время запустить полный автоматический анализ программы в Гидре. Это делается двойным кликом на соответствующем файле (level_2.exe). Имея модульную структуру, Гидра обеспечивает всю свою основную функциональность при помощи системы плагинов, которые можно добавлять / отключать или самостоятельно разрабатывать. Так же и с анализом — каждый плагин отвечает за свой вид анализа. Поэтому сначала перед нами открывается вот такое окошко, в котором можно выбрать интересующие виды анализа:

Для наших целей имеет смысл оставить настройки по умолчанию и запустить анализ. Сам анализ выполняется довольно быстро (у меня занял около 7 секунд), хотя пользователи на форумах сетуют на то, что для больших проектов Гидра проигрывает в скорости IDA Pro. Возможно, это и так, но для небольших файлов эта разница несущественна.

Итак, анализ завершен. Его результаты отображены в окне браузера кода (Code Browser):

Это окно является основным для работы в Гидре, поэтому следует изучить его более внимательно.

Настройки интерфейса по умолчанию разбивают окно на три части.

В левой части 3 панели:

- Секции программы (для перехода по секциям кликаем мышью)

- Дерево символов (импорты, экспорты, функции, заголовки и т.д.)

- Дерево типов используемых переменных

В правой части — листинг декомпилированного кода (в нашем случае на языке C).

Шаг 4. Изучение алгоритма программы — функция main()

Обзор функции main() и переименование непонятных функций

В листинге дизассемблера сразу же отображается соответствующий участок кода, а справа видим декомпилированный C-код этой функции. Здесь стоит отметить еще одну удобную фишку Гидры — синхронизацию выделения: при выделении мышью диапазона ASM-команд выделяется и соответствующий участок кода в декомпиляторе и наоборот. Кроме того, если открыто окно просмотра памяти, выделение синхронизируется и с памятью. Как говорится, все гениальное просто!

Сразу отмечу важную особенность работы в Гидре (в отличие, скажем, от работы в IDA). Работа в Гидре ориентирована, в первую очередь, именно на анализ декомпилированного кода. По этой причине создатели Гидры (мы помним — речь о шпионах из АНБ :)) уделили большое внимание качеству декомпиляции и удобству работы с кодом. В частности, перейти к определению функций, переменных и секций памяти можно просто двойным кликом в коде. Также любую переменную и функцию можно тут же переименовать, что весьма удобно, так как дефолтные имена не несут в себе смысла и могут сбить с толку. Как ты увидишь далее, этим механизмом мы будем часто пользоваться.

Вроде бы с виду все нормально — определения переменных, стандартные C-шные типы, условия, циклы, вызовы функций. Но взглянув на код внимательнее, замечаем, что имена некоторых функций почему-то не определились и заменены псевдофункцией _text() (в окне декомпилятора — .text()). Давайте сразу начнем определения, что это за функции.

Перейдя двойным кликом в тело первого вызова

видим, что это — всего лишь функция-обертка вокруг стандартной функции calloc(), служащей для выделения памяти под данные. Поэтому давайте просто переименуем эту функцию в calloc2(). Установив курсор на заголовке функции, вызываем контекстное меню и выбираем Rename function (горячая клавиша — L) и вводим в открывшееся поле новое название:

Видим, что функция тут же переименовалась. Возвращаемся назад в тело main() (кнопка Back в тулбаре или Alt + Convert), в этом случае данное число везде будет отображаться в выбранной системе счисления (в дизассемблере и в декомпиляторе); но лично я предпочитаю в коде оставлять hex'ы для стройности работы, т.к. адреса памяти, смещения и т.д. везде задаются именно hex'ами.

После цикла идет этот код:

Далее — самое интересное:

Итак, теперь мы поняли, что нам необходимо:

1) создать двоичный файл с верным ключом;

2) передать его путь в крякми после аргумента "-f"

Во второй части статьи мы будем анализировать функцию _construct_key(), которая, как мы выяснили, отвечает за проверку искомого ключа в файле.

Тестирование уязвимостей важно для владельцев веб-сайтов и серверов. Важно понимать, насколько они защищены от действий вероятных злоумышленников, особенно от популярного метода взлома путем перебора паролей (Brute Force). Один из популярных инструментов для этого – программное обеспечение THC-Hydra.

Установка THC-Hydra

В ПО встроены функции перебора паролей с прямым обращением к серверу. Такой подход дает возможность заодно проверить настройку брандмауэра, блокируются ли хакерские запросы к серверу или пропускаются, определяется ли тип атаки. Перечень поддерживаемых сервисов включает веб-приложения, FTP, SSH и другие протоколы соединения через интернет.

Процедура инсталляции из официального репозитория выглядит просто:

$ sudo apt install hydra – в системе Ubuntu.

$ sudo yum install hydra – то же, но в Red Hat или CentOS.

По приведенной команде будет скачана последняя стабильная версия программы. Если же хочется получить наиболее свежий релиз, пусть и в стадии бета-тестирования, придется устанавливать его вручную. Так, исходник THC-Hydra 8.4 скачивается командой:

Следующие действия включают распаковку, компиляцию и установку приложения:

Рабочие файлы программы копируются в директорию /usr/local. Это удобнее, чем затем искать их по всему накопителю. Пользователю предоставляется выбор – использовать приложение через консоль или установить графическую оболочку. Второй вариант активируется командами:

Они вводятся в командную строку после перехода в каталог hydra-gtk. Оконный интерфейс особо не востребован, в большинстве случаев достаточно консоли, чтобы воспользоваться всем имеющимся в программе функционалом.

Основы работы в THC-Hydra

В командной строке управление настройками утилиты осуществляется при помощи определенного синтаксиса. Пользователю достаточно разобраться, когда и какие команды нужно вставлять в строку вместе с основной.

Общий формат выглядит так:

Программа поддерживает более 30 видов запросов, среди них есть POP3, SMTP, FTP, CISCO, ICQ, VNC, TELNET. Всего одним инструментом легко обеспечить проверку всей инфраструктуры – от хостинга и облачного хранилища до сервера, используемого для развертывания учетных программ класса ERP.

Далее рассмотрим наиболее востребованные функции приложения.

Как пользоваться THC-Hydra

Простейший вариант использования THC-Hydra – найти в интернете стандартные списки для Brute Force, подключить их при помощи опций и ждать результата. Также понадобятся данные сервера, на который будет осуществляться атака. Перечни паролей подходят и от других программ вроде John the Ripper.

Перебор пароля FTP

Опция –l здесь задает логин пользователя, а –P подключает файл со списком вероятных паролей. За ними указывается путь к файлу, протокол и IP-адрес целевого хоста. После нажатия клавиши Enter программа начинает перебор со скоростью 300 шт. в минуту. Если реальный пароль достаточно сложный, результата придется ждать долго.

Чтобы сделать подбор более информативным, достаточно в командную строку внести опции –v и –V. Также есть возможность указать не один IP-адрес, а целую сеть или подсеть. Выполняется это при помощи квадратных скобок. Команда будет выглядеть так:

Если есть заранее известный список IP-адресов, по которым требуется провести тестирование, он подключается в виде текстового файла:

Метод перебора с автоматической генерацией пароля подключается на основе заданного набора символов. Тогда вместо списка задается опция –x, а после нее вставляется строка с параметрами. Синтаксис команды такой:

Минимальное и максимальное количество знаков указывается цифрами, буквы указываются как в нижнем, так и в верхнем регистре (указывается A и a). Плюс рекомендуется добавлять цифры от 1 до 9 – в этом случае будет охвачен весь диапазон, кроме спецсимволов. Выглядеть строка будет следующим образом:

В приведенном примере программа будет подбирать пароль размером в 4 символа, состоящий из букв обоих регистров и цифр. Есть альтернативное написание, где протокол подключения указан в конце, после IP-адреса:

Пароли по протоколам SSH, TELNET и схожих по назначению тестируются тем же образом, только в строке указывается соответствующая им команда.

Перебор паролей веб-форм

Переменные ^USER^ и ^PASS^ принимают значения, взятые из указанного файла (логин и пароль соответственно). В этом режиме скорость перебора выше – обычно она достигает 1000 паролей в минуту.

Выводы

В графическом интерфейсе имеется несколько вкладок:

- Target – цель атаки;

- Passwords – списки паролей;

- Tuning – дополнительные настройки;

- Specific – настройки модулей;

- Start – запуск и просмотр статуса.

Для того, чтобы подложить жертве этот сайт мы можем воспользоваться приложением вроде Ettercap или LanGhost для совершения атаки посредника. Благодаря этому, мы получим возможность перехватывать и анализировать его трафик и даже отправлять собственный трафик в его компьютер. Другими словами, из-за того, что он подключился к нашей точке доступа, мы получили полный контроль над всеми входящим и исходящим данными. Если он действительно загружает детское порно, мы это увидим.

Кроме этого, мы сможем перехватывать электронные письма и пароли к другим приложениям и сетям. При желании, мы даже можем внедрить в его систему meterpreter или другое приложение для прослушки, если хотим получить больше информации.

Ettercap

Ettercap – open source утилита для анализа безопасности компьютерных сетей. Основное предназначение которой – MITM атаки (Man In The Middle attacks – атаки типа “человек по середине”). Имеет возможность sniffing of live connections, фильтрация контента на лету, а так же много других интересных возможностей. Поддерживает как активные, так и пассивные вскрытия протоколов и включает большое количество функций для анализа сети и узла.

Более подробную информацию, можно найти на официальном сайте Ettercap.

После того, как все перечисленные выше операции сделаны, запускаем Ettercap. Однако у некоторых, в том числе и у меня, Ettercap работать не будет. Будут появляться ошибки вида “SEND L3 ERROR“. Чтобы такие ошибки не появлялись, воспользуйтесь следующей командой:

Теперь все должно работать нормально и ошибки не должны выскакивать.

Перехват паролей

Для начала посмотрите на архитектуру сети (см. рисунок ниже), которая будет использоваться. Это нужно для того, чтобы вы хорошо понимали, что и от куда берется:

Щелкаем по кнопке Sniff -> Unified sniffing. После этого выбираем интерфейс, который используется. У меня это eth0:

В верхнем меню нажимаем кнопки Hosts – Scan for hosts

Теперь опять щелкаем Hosts – Hosts list. Появится окно, как показано на рисунке ниже:

Здесь нам нужно выбрать цели, т.е. выбрать машину, которая будет выступать в качестве “жертвы” и шлюз. Как видно из архитектуры сети, которую используем, в качестве “жертвы” выступает машина с IP-адресом = 192.168.1.3. Ну а в качестве шлюза IP-адрес = 192.168.1.1. Поэтому выбираем 192.168.1.3 и нажимаем кнопку Add to Target 1. Теперь щелкаем 192.168.1.1 и нажимаем кнопку Add to Target 2.

Далее щелкаем Mitm – ARP poisoning. После этого выбираем Sniff remote connections:

Нажимаем ОК. Осталось только запустить. Для этого нажимаем на кнопку Start – Start sniffing.

Sniffing запущен. Осталось подождать, когда пользователь будет вводить свои данные, например от почтового аккаунта:

Как только он ввел свои логин/пароль и успешно вошел на свой почтовый ящик, злоумышленник также успешно перехватил его логин и пароль:

Очень важно иметь надежный и надежный пароль. Мы постоянно используем их для входа в социальные сети, такие как Facebook or Twitter, откройте Gmail или любого другого поставщика, введите банковский счет и т. д. В случае утечки пароля наши данные могут быть скомпрометированы и возникнут проблемы с безопасностью и конфиденциальностью. Существуют различные инструменты, с помощью которых можно найти пароль с помощью грубой силы. Один из них является гидра, о которых мы и поговорим в этой статье.

Что такое взлом пароля методом перебора

Существуют разные методы кражи наших паролей, и один из них известен как грубая сила . В основном он состоит в том, чтобы пробовать разные комбинации одну за другой, пока вы не найдете ту, которая действительно позволяет вам войти в учетную запись.

Эти атаки методом грубой силы основаны на словари , где хранятся наиболее часто встречающиеся слова или числа. Таким образом они могут комбинировать возможные ключи и иметь больше возможностей. Если пользователь ввел ненадежный пароль, например слово, имя или дату, его гораздо проще использовать.

Существуют разные программы которые могут взломать ключ, как в случае с Гидрой. Это одно из наиболее часто используемых и известных приложений для этического взлома для проверки паролей. Однако его также может использовать злоумышленник, у которого действительно есть цель украсть наш ключ.

Гидра полностью бесплатные , а также с открытым исходным кодом . Он имеет более 30 совместимых протоколов (операционные системы, веб-страницы, базы данных и т. Д.), Где мы можем протестировать и увидеть, является ли пароль уязвимым или действительно надежным, и мы будем в безопасности.

Hydra - Поддерживаемые протоколы

Особенность Гидры в том, что она была спроектирован по модульному принципу . Это означает, что любой программист может создавать свои собственные модули, добавляющие новые функции и возможности. Используйте грубую силу, комбинируя ряд параметров, записанных в радужных таблицах или базах данных. Если кто-то использует короткий, предсказуемый или повторяющийся ключ, он может сломать его.

Как скачать и использовать Hydra

Hydra - это бесплатное приложение с открытым исходным кодом, которое мы можем скачать с GitHub. Там мы увидим, что самая последняя версия - 9.2. Это доступно для Windows (через Cygwin), macOS, а также на Linux (и другие системы UNIX). Они также включали совместимость с мобильными операционными системами, такими как Android or Ios.

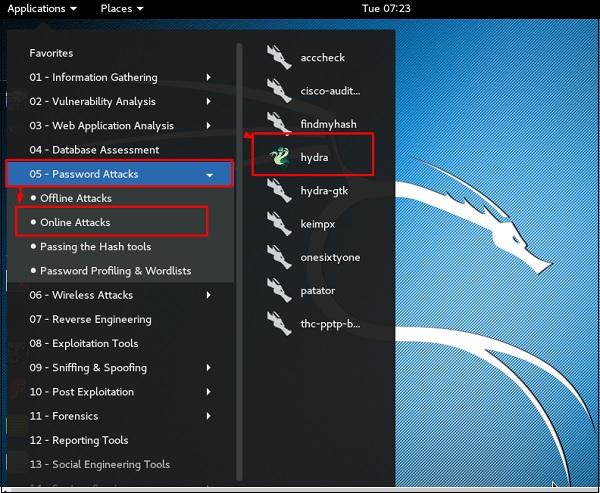

Если вы знакомы с Kali Linux , популярный дистрибутив для этичного взлома, вы должны знать, что одним из его встроенных инструментов является Hydra. Нам не пришлось бы выполнять какую-либо установку, поскольку она идет в комплекте с последовательной системой.

- Чтобы провести атаку с помощью Гидры, мы должны выполнить следующие шаги:

- Выберите цель (IP-адрес, домен и т. Д.), Которую мы хотим атаковать.

- Выберите протокол, по которому мы будем запускать атаку

- Введите дополнительные параметры протокола (если они у вас есть)

- Выберите порт (необязательно), через который запускать атаку

Он предлагает большое количество опций, поэтому мы можем посмотреть на Документация GitHub чтобы увидеть все варианты. Основной из них будет использование пароля, что поможет нам понять, является ли наш пароль безопасным или мы должны использовать другой, чтобы избежать проблем.

Имейте в виду, что этот инструмент был разработан с целью проверка паролей и видя их безопасность. Он нацелен на этичный взлом, но логически может использоваться третьими сторонами в плохих целях и стремиться украсть коды доступа других людей. Вот почему мы всегда должны принимать меры предосторожности и быть защищенными.

Шаги по защите паролей и предотвращению атак

Итак, что мы можем сделать, чтобы защитить наши пароли и предотвратить кибератаки? Мы собираемся дать ряд советов, чтобы наши коды доступа были безопасными и не использовались такими приложениями, как Hydra и другими подобными.

Создавайте надежные пароли

В идеале он должен быть полностью случайным и длинным. Мы должны использовать буквы (как прописные, так и строчные), цифры и другие специальные символы. Примером хорошего пароля может быть 3dU / -rl (eMb49 & “. Как мы видим, это абсолютно случайные символы, между которыми нет никакой связи. Это именно то, что сделает атаки грубой силы неудачными.

Не используйте ключи повторно

Еще один очень важный момент: не использовать один и тот же пароль в нескольких местах. Было бы ошибкой, например, иметь тот же пароль для Facebook, что и для учетной записи Gmail. Если им удастся узнать о какой-либо из этих услуг, может возникнуть эффект домино, и в конечном итоге они получат доступ к другим учетным записям.

Следовательно, вам всегда нужно создавать уникальный ключ для каждой записи в Интернете. Мы можем помочь себе с менеджерами паролей, чтобы иметь возможность хранить все правильно и не запоминать так много.

Включить двухэтапную аутентификацию

Очень интересным дополнением к паролям является двухэтапная аутентификация . По сути, это дополнительный уровень безопасности. Это второй шаг, который нам понадобится для входа в систему, помимо ввода обычного пароля.

Эта двойная аутентификация обычно представляет собой код, который мы получаем по SMS или через приложение. Это помогает идентифицировать нас. Если кому-то удалось украсть пароль, он не сможет войти в систему без этого второго шага. Следовательно, это еще один способ защиты в Интернете.

Периодически меняйте пароли

Также следует отметить важность изменение пароля временами. Это гарантирует, что у нас всегда будет надежный ключ, и в случае его утечки из-за какой-либо ошибки мы уменьшим риск того, что он может оказаться в чужих руках.

Каждый раз, когда мы меняем пароль, мы должны учитывать предыдущий совет. Важно, чтобы он был безопасным, уникальным и отвечал всем требованиям защиты от атак с помощью таких приложений, как Hydra и других подобных, которые могут существовать.

Короче говоря, Hydra - это инструмент, который мы можем использовать для проверки наших паролей. Однако он также может быть использован третьей стороной для проведения атак и нарушения нашей безопасности. Нам нужно всегда создавать надежные ключи.

Читайте также: