Как сделать правила брандмауэра

Обновлено: 03.07.2024

Так необходимая нам Всемирная глобальная сеть далеко не безопасное место. Через интернет мошенники активно распространяют откровенно вредоносные либо зараженные, с виду безобидные программы. Каждый из нас может нарваться на такой неприятный сюрприз, следствием которого является утечка личной информации и снятие средств с банковских счетов, злоумышленное шифрование данных, повреждение системных файлов и нарушение работы компьютера. Барьером для всех вышеперечисленных угроз выступает брандмауэр Windows, о котором мы подробно расскажем в нашей статье.

Функции брандмауэра Windows

В отличие от обычных браузерных или самостоятельных фаерволов, препятствующих проникновению вирусов извне в систему, брандмауэр работает в обе стороны. Он запрещает установленным на ПК программам обращаться к Сети без полученного на то разрешения от администратора или при отсутствии сертификатов безопасности. Проще говоря, если программа подозрительна и требует неоправданно больших полномочий ‒ она будет блокирована.

Данный защитный инструмент включен во все современные версии Windows, начиная с XP Service Pack 2. Помимо программ, брандмауэр проверяет запущенные службы и останавливает их при обнаружении опасной активности. Отдельным плюсом является то, что опытный пользователь может самостоятельно устанавливать правила проверки для определенного перечня IP-адресов, портов, сетевых профилей.

Включаем брандмауэр в Windows 7, 8, 10

После установки или восстановления Виндоус ее брандмауэр запущен по умолчанию. Поводом для его ручного отключения должна быть веская причина, например, выскакивающая ошибка 0х80070422, сообщающая о сбое защиты и конфликте служб.

Самостоятельно отключить (или запустить) брандмауэр в Windows 7, 8 и 10 можно двумя способами: через командную строку или панель управления.

Сначала рассмотрим первый вариант, как наиболее простой.

Теперь разберем вариант №2.

Включение производится в обратном порядке. После всех действий желательно перезагрузить компьютер.

Разрешаем запуск программ через брандмауэр

Работа межсетевого экрана не всегда корректна, и он может заблокировать вполне безобидную программу, требующую доступ к Сети. Такое часто случается при установке и первом запуске клиента онлайн-игры или загрузчика. В настройках можно самостоятельно добавить программу в исключения брандмауэра, но только если вы уверены в ее источнике.

Делается это следующим образом:

- Переходим в меню исключения брандмауэра по пути, описанному выше, и кликаем по отмеченной ссылке.

После подтверждения этих изменений перезагружать компьютер необязательно.

Настройка брандмауэра в режиме повышенной безопасности

Теперь стоит упомянуть альтернативный способ настройки брандмауэра, позволяющий, кроме всего прочего, открывать порты и устанавливать политику безопасности. В нем есть инструмент для создания новых правил ‒ алгоритмов действия межсетевого экрана при работе с некоторыми приложениями.

Чтобы попасть в расширенные настройки:

Решаем проблемы с брандмауэром

Проблема устраняется путем включения брандмауэра стандартным способом или через службы центра обновления и брандмауэра Windows.

После всех манипуляций перезагружаем компьютер и анализируем результат.

Если брандмауэр не запускается ни обычным способом, ни через консоль служб, то проблема может крыться в заражении компьютера вирусами. Воспользуйтесь антивирусной программой (например, Dr.Web CureIt!) и сделайте полную проверку компьютера. Также мы рекомендуем воспользоваться службой поддержки Microsoft по ссылке, где эта проблема уже описывалась.

Вдобавок к вышесказанному

В этой инструкции разберем действия, которые нужны для открытия определенных портов на виртуальном сервере Windows.

Для этого необходимо добавить разрешающее правило в брандмауэр:

Нажмите меню Пуск, зайдите в каталог программ и выберите пункт “Брандмауэр Windows в режиме повышенной безопасности”

После запуска программы в левой колонке выберите “Правила для входящих подключений”, в правой колонке “Создать правило”.

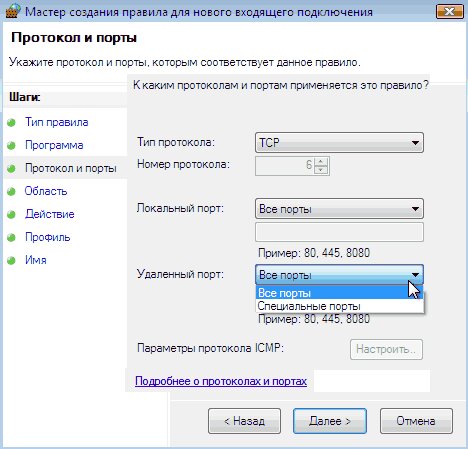

В открывшимся окне выбирайте пункт “Для порта” и жмите “Далее”

Выбирайте протокол подключения, вписывайте номер порта и жмите “Далее”

Выбираете пункт “Разрешить подключение” и жмете “Далее”

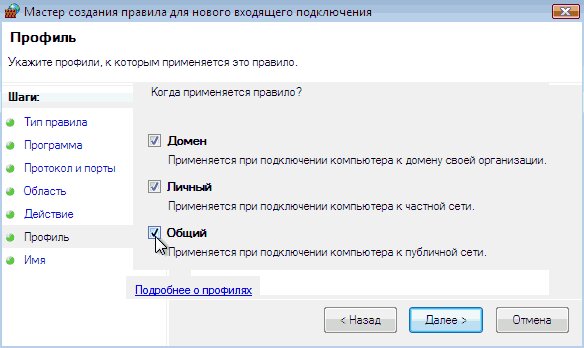

Если вы хотите открыть порт только для каких-то определенных профилей, то на этапе можно произвести такую настройку. Жмите “Далее”

Иногда получается, что при выполнении очередного проекта, я случайно открываю какие-то обстоятельства, которые, вроде, никто не скрывает, можно даже найти документацию, поясняющую суть… Но многие, включая меня, находятся в плену заблуждений, поэтому не ищут ту документацию, полагаясь на совершенно неверную картину мира. У меня уже намечается целый цикл из статей, в которых я просто сообщаю, что всё, оказывается, не так, как многие (включая меня) думали. Была у меня статья про DMA, была статья про производительность шины PCI Express. К этому же циклу можно отнести статью про конфигурационные ПЗУ для ПЛИС Altera.

Введение

Сначала поясню суть задачи, которую я решал. Мне надо было проверить, насколько корректно работает очередная плата с нашим сервисом All Hardware. Но не та, которую я проверял в одной из прошлых статей, а более навороченная, с ПЛИС Xilinx.

Что представляет собой сервис All Hardware. Это сайт, на который пользователь заходит, авторизуется и получает список различных плат, физически размещённых на сервере. Зачем он это делает? Чтобы поработать с платой, не покупая её. Например, посмотреть, подойдёт ли она ему, или просто поупражняться в работе с конкретным контроллером. Платы предоставляют производители, а сервис – даёт сеанс работы с ними, ограниченный по времени. Пользователь выбирает плату из списка и получает три вещи: IP адрес, номер порта и видео с камеры, которая смотрит на эту макетку. На самом деле, там ещё можно через SSH пробрасывать порты, но в них я – не специалист. По моей части – именно адрес, порт и видео.

Дальше пользователь в среде разработки, которая стоит на его локальной машине, должен выбрать удалённый отладчик (для большинства сред это старый добрый GDB, для Кейла – более извратный, но если интересно – про это можно сделать отдельную статью, к фаерволу это не относится). Туда вбиваются выданные IP и порт, после чего можно начинать сеанс удалённой отладки, ориентируясь о происходящем с платой по картинке с камеры и по проброшенным через SSH-портам.

Таким образом, любой желающий может пощупать работу с различными отладочными платами, не покупая их. При этом, как и в случае с Redd, среда разработки и исходные коды размещаются на локальной машине. На сервер уходит только двоичный код. Но по истечении сеанса работы, автоматика стирает ПЗУ, так что следующий пользователь считать код уже не сможет.

Какой фаервол взять?

На Windows XP и Windows 7 я пользовался Outpost Firewall. Это отечественная разработка. Очень надёжная и удобная. Я даже купил себе по акции пожизненную лицензию на три машины. Однажды этот фаервол помог мне выявить трояна, которого не видел ни один антивирус. Когда я сумел взять файл с телом вируса, я скормил его нескольким антивирусам, поставляющимся на LiveCD. Ни один не заметил ничего подозрительного. А фаервол у меня просто был в параноидальном режиме, откуда я и узнал о подозрительной активности программы.

Всё было хорошо, пока производитель этого фаервола не закрылся при странных обстоятельствах. После этого, я сильно загрустил. Настолько загрустил, что на основном моём ноутбуке до сих пор стоит семёрка с Outpost, так как я не стал искать ему замену. Но среда разработки Xilinx хочет десятку! Прекрасно! Значит, пришла пора осваивать работу с фаерволом, встроенным в эту ОС!

Все мы знаем, что когда какая-то программа пытается получить доступ к сети, этот стандартный фаервол спрашивает у нас, разрешить ей работу с сетью или нет. Мы можем запретить сразу, а можем снять галочку разрешения после, об этом в сети имеется масса руководств. Вот эти галочки:

Сервер

Первое приложение будет прикидываться сервером. Оно принимает UDP-пакеты, в которых приходят строки, и отображает их на экране. Для того чтобы мы говорили об одном и том же, вот его исходный текст на С++:

Запускаем эту программу, передав в качестве аргумента номер порта (скажем, 1234) и предсказуемо получаем запрос от фаервола:

Разрешим ему сетевую активность… Пусть он пока ждёт, а мы напишем клиентскую часть в виде другого EXE-шника.

Клиент

Пусть наш клиент шлёт серверу строки с крутящейся палочкой. Вот его текст:

Запускаем, указав адрес сервера и порт, который был у сервера (у меня это 192.168.1.95 и 1234), после чего в серверном окне начинает бежать чуть иная, чем я хотел, но всё же палочка:

Но волнует меня не то, что символ “\r” не возвращает каретку в начало строки, а то, что клиент – это отдельный процесс… Запускаемый из совершенно отдельного файла. А фаервол не запросил у меня разрешения на его сетевую активность. Вместо этого, он разрешил её сам, даже не поставив меня в известность о том, что программа куда-то полезет. Как так?

Немного теории о режимах работы фаервола

По умолчанию, Windows-фаервол разрешает все исходящие соединения, если они не запрещены явно. То есть, к нам не смогут подключиться извне, но если какая-то программа проникла на нашу машину (или мы поставили её добровольно), она вполне может отсылать, что угодно, и никто ей по умолчанию это не запретит!

Собственно, вот соответствующая настройка фаервола:

Разрешено всё, что не запрещено. Приложению можно явно запретить активность. Именно этому посвящено огромное количество статей в Интернете… Но троян заберётся на нашу машину незаметно, мы и не догадаемся, что именно его надо занести в запрещённые приложения. Опять же, это не решает моей задачи, вынесенной во введение статьи. Мне надо оставить доступ к тем адресам, которые я разрешил и запретить все остальные.

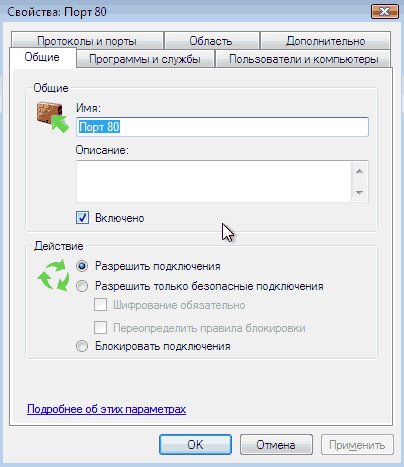

Немного о прикладном мазохизме

Итак. Допустим, вы включили режим блокировки для исходящих… Сразу умерло всё, включая браузеры. В целом, никто не мешает в любой момент вернуть выбор в старое положение и откатиться к исходному варианту. Но давайте посмотрим, что нам вообще даёт новый режим. Мы получаем список правил. И у этих правил можно задать безусловное условие разрешения, а можно задать для приложения список открытых портов и список открытых адресов. Адреса можно задавать группой. Вот окно настройки портов:

Вот окно настройки адресов:

Всё замечательно, кроме одного. Если список правил для входящих соединений нам формирует система, то для исходящих всё надо добавлять самому. Как я говорил, у меня умер браузер – мне пришлось добавить его в разрешённые исходящие самостоятельно. Как настраиваются адреса, я не буду описывать, статья не об этом. Статей про настройку правил (с целью блокировки, правда) – пруд пруди. В целом, обычно я находил подходящее правило для входящих, копировал имя файла оттуда, после чего – создавал правило для исходящих, указав тот же файл. Ну, и разрешал активность этой программе.

Когда у меня возникла проблема с подключением к VPN в офисе, я поисследовал список готовых правил и нашёл вот такое (я заранее знал, что у нас VPN подключение идёт по протоколу L2TP):

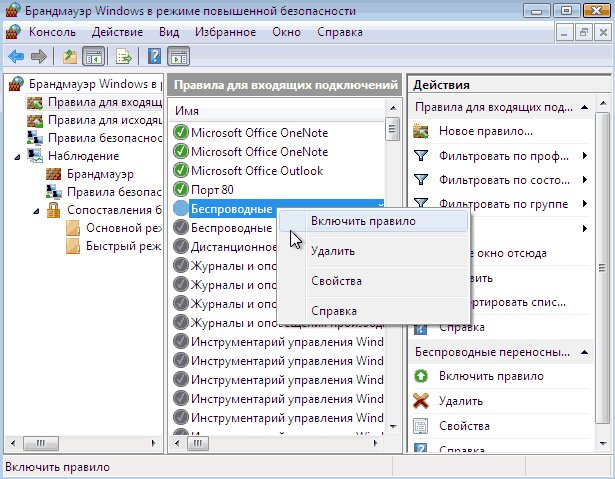

Правило создано за нас, но не активировано. Я зашёл в его свойства, активировал его, после чего слева в списке появился зелёный шарик с галочкой, а VPN-соединение с офисом заработало.

Надстройка над штатным фаерволом

Оказывается, есть официально бесплатная программа Windows Firewall Control.

Она сама по себе ничего не делает, а просто управляет фаерволом, встроенным в Windows, предоставляя очень удобные интерфейсы. Теперь не надо бегать через кучу меню, чтобы что-то настроить. Все настройки удобно и компактно собраны на нескольких вкладках. Расписывать все функции этой программы я не буду. Цель статьи – не описать её, а просто отметить её существование. Дальше – все желающие смогут найти специализированные статьи, зная имя Windows Firewall Control.

Я могу разрешить ему доступ, после чего будет автоматически создано правило, я могу запретить доступ, я могу заблокировать приложение однократно.

Вот я ради интереса нашёл автоматически созданное правило в штатном списке фаервола и ограничил ему список доступных адресов:

В общем, с этим приложением жизнь стала намного проще даже при использовании штатного Windows Firewall. Настолько лучше, что эта машина с Windows 10 осталась в сети, ведь она уже не так беззащитна, как была до того.

Заключение

Будете ли вы пользоваться связкой из штатного фаервола и этой программы, либо достанете сторонний фаервол, вопрос открытый. Но то, что использовать штатный фаервол в режиме по умолчанию несколько боязно, по-моему, не подлежит сомнению.

Одним из усовершенствований новой ОС от Microsoft является встроенный брандмауэр. Персональный брандмауэр, впервые появившийся в составе Windows XP (исходное название Internet Connection Firewall было впоследствии изменено на Windows Firewall), вызывал немало нареканий. Несмотря на возможности настройки с помощью Group Policy Object (GPO) и командной строки, его реализация контроля сетевого трафика была явно недостаточной для обеспечения приемлемого уровня безопасности. Сам же факт применения инструмента, не обеспечивающего адекватной защиты, мог вызвать у пользователя ложное чувство отсутствия угроз. Одним из самых серьезных недостатков брандмауэра являлись контроль только входящего трафика и невозможность создания гибких правил фильтрации. Посмотрим, что изменилось в брандмауэре.

Начать необходимо с того, что брандмауэр теперь имеет два интерфейса, с помощью которых его можно настраивать – обычный и расширенный.

Традиционный интерфейс брандмауэра

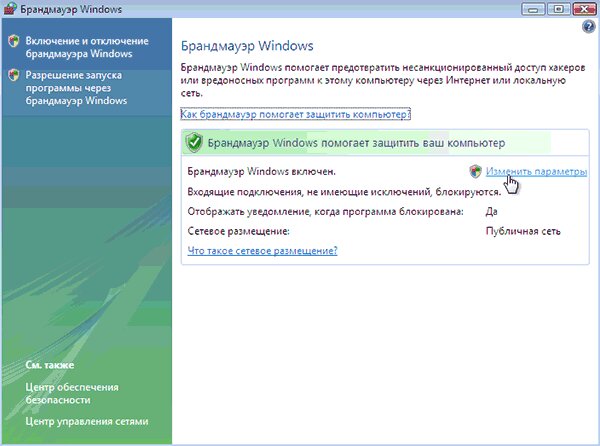

Обычный метод конфигурирования брандмауэра в Vista выглядит практически так же, как и в XP. Для входа в этот режим нажимаем кнопку Пуск, идем в Панель управления, далее – Безопасность, Брандмауэр Windows.

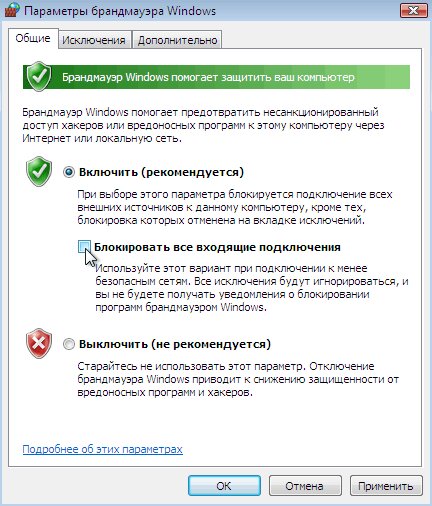

В этом окне отображаются основные сведения – состояние брандмауэра, способ оповещений, используемое текущее сетевое размещение (напомним, что Vista делит сети на три категории – домашняя, рабочая и публичная; в соответствии с ними устанавливаются режимы безопасности). Для изменения настроек брандмауэра, необходимо щелкнуть ссылку Изменить параметры. Откроется окно диалога, ничем не отличающееся от аналогичного в Windows XP.

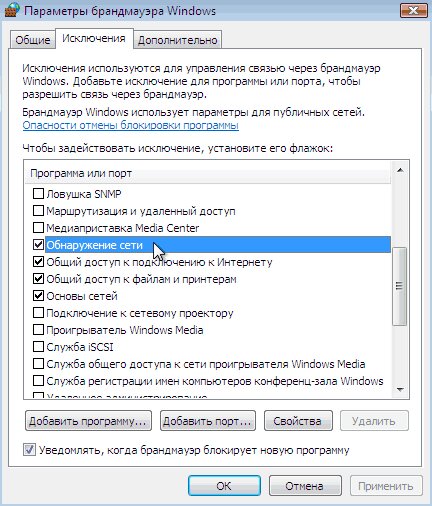

Для конфигурирования брандмауэра в обычном режиме необходимо перейти на вкладку Исключения. Она содержит типичный список служб, для которых можно задействовать или отменить правила исключений. Для того, чтобы сетевой трафик какой-либо программы или службы не блокировался брандмауэром, необходимо установить соответствующий флажок. Кнопка Свойства позволяет посмотреть описание выбранной службы или порта. Вы можете включить или выключить режим оповещений о блокировании трафика, установив флажок Уведомлять, когда брандмауэр блокирует новую программу.

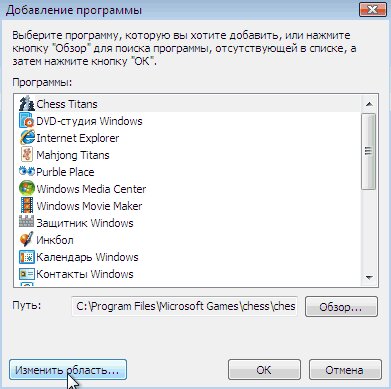

Если программа или порт, для которых необходимо настроить исключение, отсутствует в стандартном списке, их можно добавить вручную, нажав соответствующую кнопку внизу окна. Если ранее добавленная пользователем программа более не нужна, ее можно выделить, и удалить из списка при помощи одноименной кнопки. При добавлении программы необходимо будет указать ее расположение, нажав кнопку Обзор.

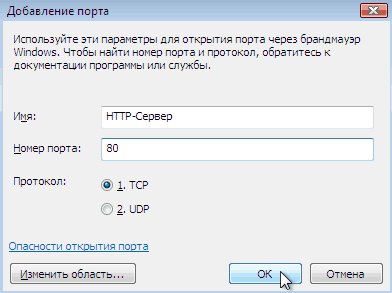

При добавлении в список исключений порта укажите его описательное имя (чтобы потом проще было вспомнить, для чего он был открыт), введите его номер и укажите тип протокола – TCP или UDP.

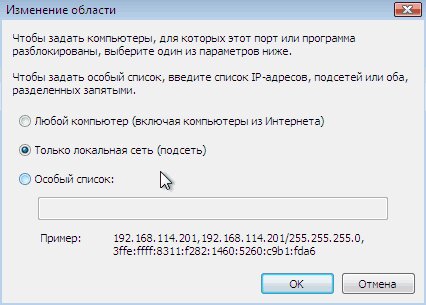

При добавлении как программ, так и портов, дополнительно можно более детально указать область, для которой будет действовать исключение. Для этого нажмите кнопку Изменить область, расположенную внизу окна. В открывшемся диалоге выберите необходимый параметр.

Если необходимо, чтобы программа или служба могла использоваться всеми, включая компьютеры, находящиеся в Интернете, выберите переключатель Любой компьютер. Если трафик к службе надо сделать доступным лишь компьютерам своей сети, выберите Только локальная сеть. Третий параметр – самый гибкий и позволяет указывать произвольный диапазон IP-адресов или подсетей в виде списка, причем как в версии IPv4, так и IPv6. Элементы списка разделяются запятыми.

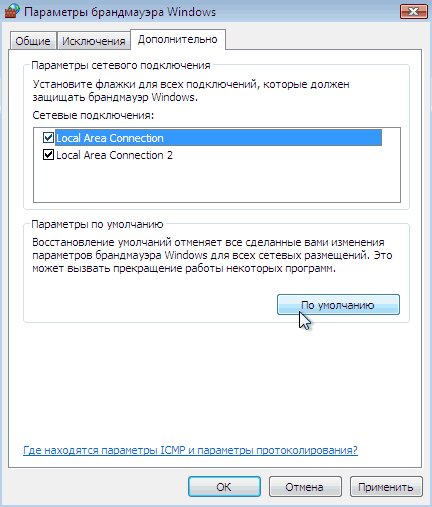

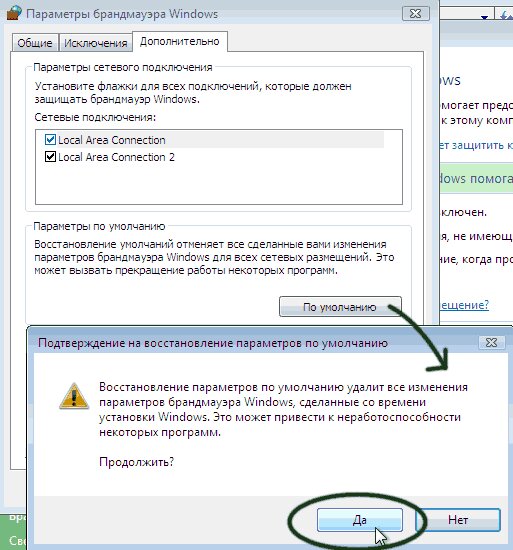

Последняя вкладка – Дополнительно – позволяет указать, на каких сетевых интерфейсах, доступных системе, будут действовать заданные правила фильтрации сетевого трафика.

Нажатие кнопки По умолчанию производит сброс всех настроек к первоначальному состоянию. При ее нажатии система предупредит, что это может привести к неработоспособности тех программ, для которых пользователем устанавливались особые параметры.

Если вы ранее конфигурировали брандмауэр в Windows XP, то, вероятно уже заметили, что все вышеописанные настройки не являются новыми. Так в чем же заключается усовершенствование брандмауэра из состава Vista? Почему разработчики из Microsoft называют его улучшенным? Чтобы ознакомится с нововведениями, необходимо запустить

Брандмауэр Windows в режиме повышенной безопасности

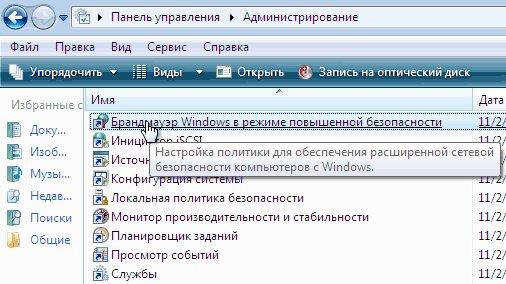

Для входа в этот режим необходимо запустить интерфейс брандмауэра как оснастку консоли MMC (заметим, что использование оснастки позволяет управлять настройкой брандмауэра на удаленной станции). Сделать это можно через панель управления – нажав Пуск, выбрать Панель управления, переключиться в режим отображения Классический вид, перейти в раздел Администрирование и щелкнуть ссылку Брандмауэр Windows в режиме повышенной безопасности.

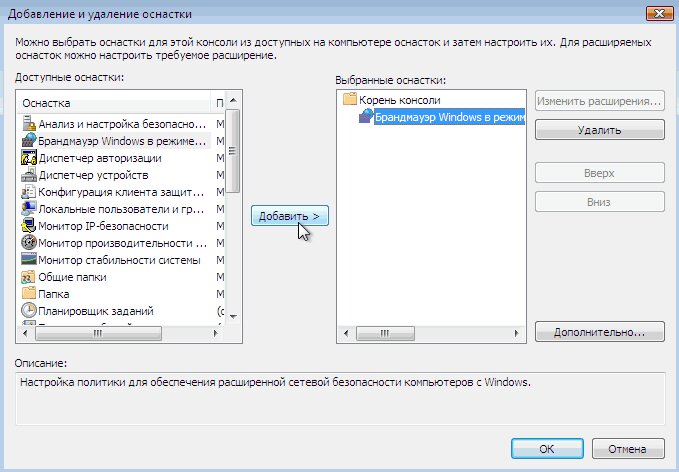

Также можно воспользоваться самой консолью MMC. Для этого нажмите Пуск, выберите Все программы, затем Стандартные и выберите команду Выполнить. Наберите mmc и нажмите Ввод. В окне Консоль управления Microsoft выберите команду Файл - Добавить или удалить оснастку. В окне диалога Добавление или удаление оснастки укажите Брандмауэр Windows в режиме повышенной безопасности и нажмите кнопку Добавить.

Далее укажите Локальный компьютер, нажмите ОК, затем кнопку Готово. Откроется консоль с оснасткой Брандмауэр Windows в режиме повышенной безопасности.

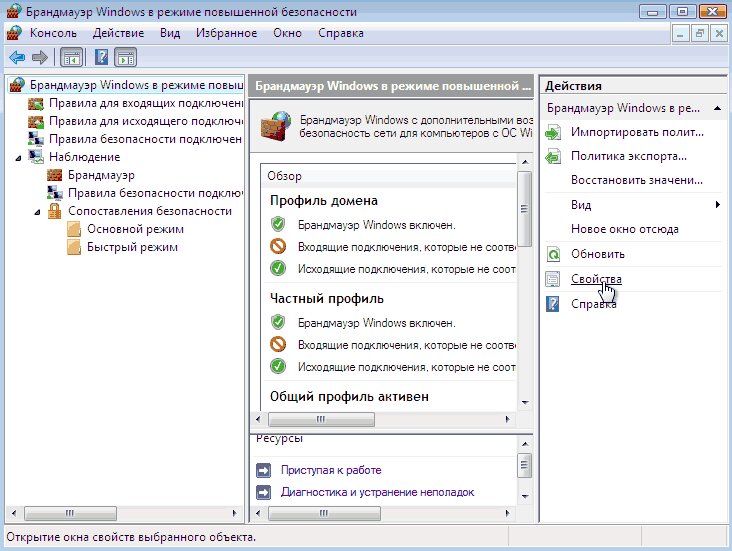

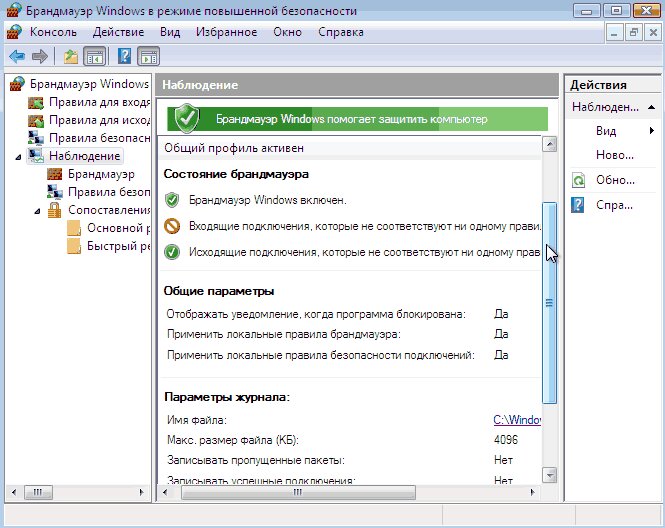

Вот теперь действительно можно увидеть много нового! Слева расположена древовидная структура наподобие папок в Проводнике, в которой сгруппированы элементы консоли. Это собственно брандмауэр, разделы, позволяющие настраивать правила для входящих и исходящих подключений, правила настройки IPSec, и элементы, позволяющие наблюдать за работой брандмауэра. В центральном окне детально выводятся элементы выбранного раздела. Справа находится панель Действия, позволяющая производить настройку выбранного параметра. Для начала знакомства с консолью щелкнем первую строку в правом окне - Брандмауэр Windows в режиме повышенной безопасности. Окно консоли должно стать таким:

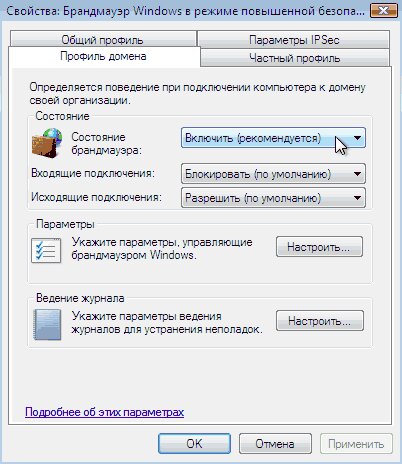

Для общего конфигурирования брандмауэра щелкните в панели действий ссылку Свойства. Откроется одноименное окно, на котором отображаются 3 вкладки с общими параметрами брандмауэра для разных профилей сетевого окружения (Общий, Частный, Домен) и вкладка общих настроек IPSec.

Вкладки, отвечающие за профили, настройки которых абсолютно идентичны друг другу. В них можно включить или полностью отключить брандмауэр, выбрав параметр Состояние брандмауэра. Отдельно настраиваются фильтры для входящих и исходящих подключений. Переключатель для входящего трафика имеет три положения – Блокировать (значение по умолчанию, брандмауэр блокирует входящие подключения, явно не разрешенные заданными правилами), Блокировать все подключения (весь входящий трафик будет запрещен, независимо от правил) и Разрешить (разрешены любые входящие подключения, кроме явно запрещенных заданными правилами). Для переключателя исходящих подключений предусмотрено лишь два положения – либо Разрешить (значение по умолчанию, разрешены все входящие подключения, кроме явно запрещенных правилами), либо Блокировать (блокируются все исходящие подключения, для которых нет явно разрешающих заданных правил). Как видите, изначально брандмауэр пропускает исходящие подключения, которые явно не запрещены.

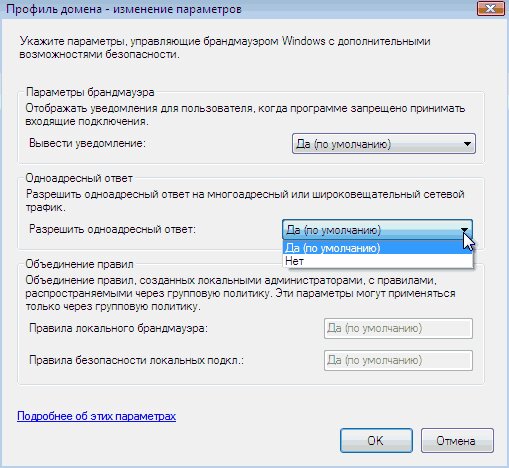

Кнопка Настроить в разделе Параметры позволяет указать дополнительные возможности брандмауэра. К ним отнесены уведомления о блокировании, разрешение на получение ответа от других компьютеров при рассылке широковещательных (или многоадресных) пакетов, и параметры объединения правил.

Объединение локальных правил означает, что помимо правил, заданных действующей групповой политикой, локальные администраторы этого компьютера смогут создавать и применять собственные (локальные) правила брандмауэра и IPSec. Если эти параметры отключить, локальные администраторы все равно смогут создавать правила, однако применяться они не будут.

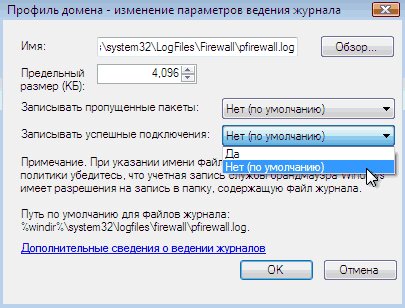

Для изменения настроек ведения журналов брандмауэра нажмите кнопку Настроить в разделе Ведение журнала.

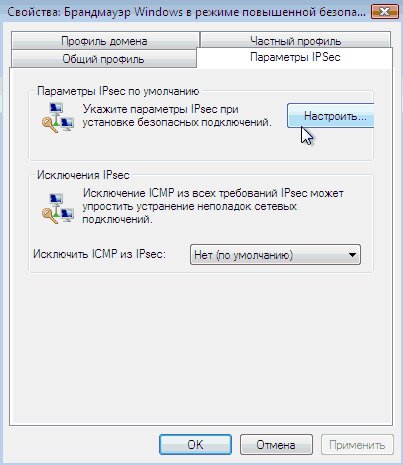

Теперь заглянем на вкладку IPSec.

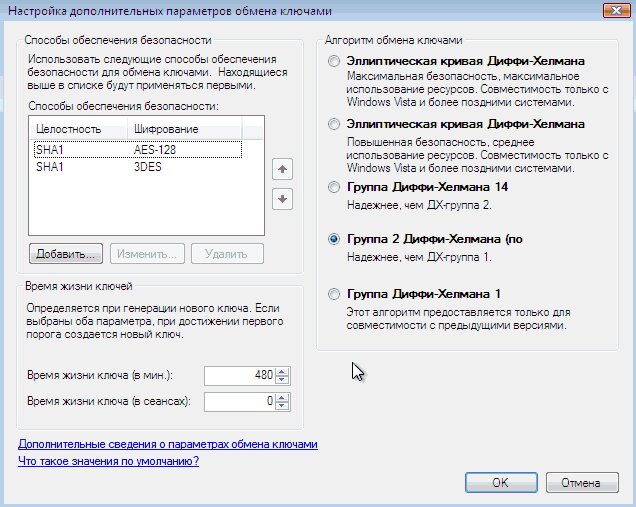

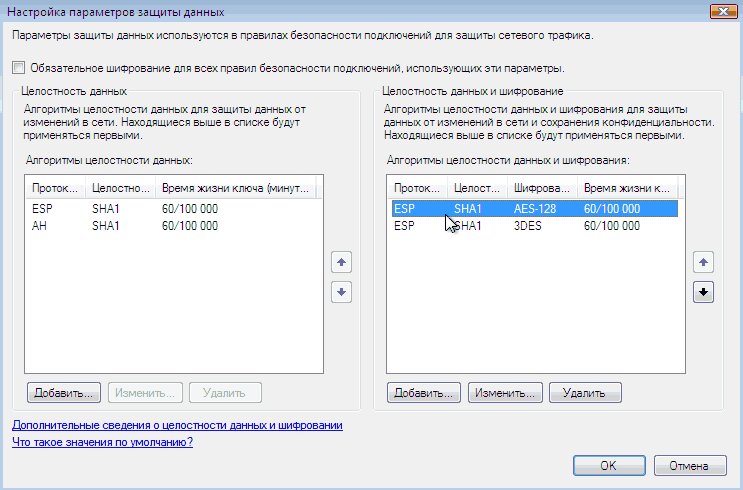

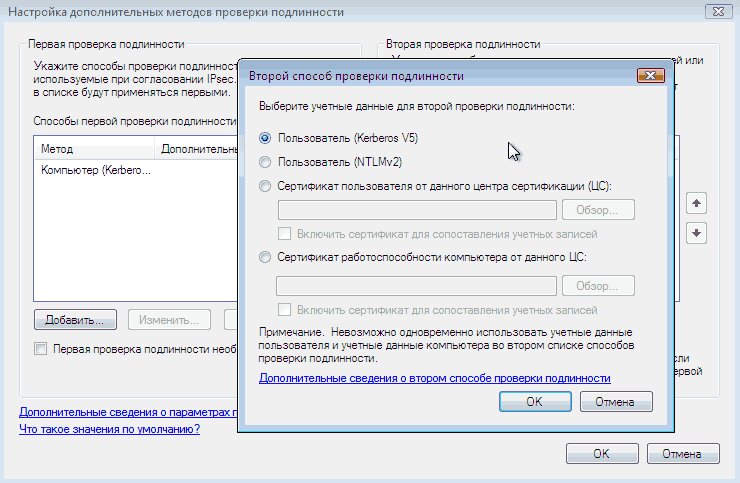

Здесь можно подробно задать способы обмена ключами, защиты данных и методы проверки подлинности, переведя соответствующие переключатели в положение Дополнительно и нажав кнопку Настроить. Параметры, установленные по умолчанию можно посмотреть во встроенной справочной системе, нажав ссылку внизу окна.

Рассмотрение способов использования IPSec для защиты трафика мы здесь не будем ввиду обширности этой темы, и, пожалуй, ограничимся лишь показом возможностей настроек для этого протокола.

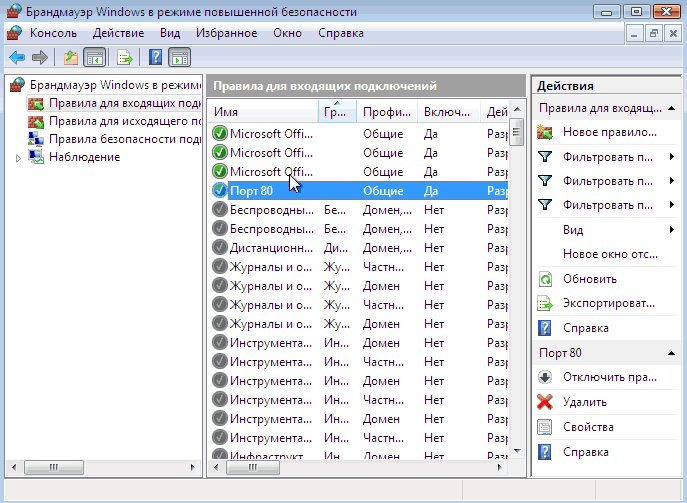

Давайте перейдем к собственно правилам брандмауэра – как их можно создавать, редактировать и применять. Вернемся в главное окно консоли и выберем раздел Правила для входящих подключений.

Окно, находящееся в центре, содержит список правил. Те правила, которые применяются брандмауэром, отмечены зеленым значком. Определенные, но неактивные – серым. Для включения или отключения определенного правила необходимо щелкнуть на нем правой кнопкой мыши и выбрать соответствующую команду из открывшегося меню.

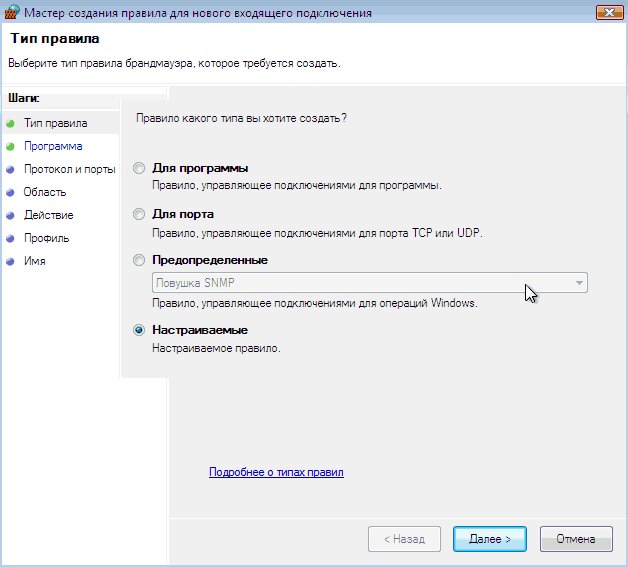

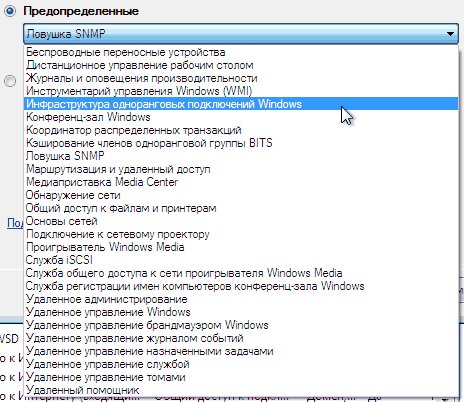

В зависимости от типа правила будет меняться и количество шагов мастера, необходимых мастеру для создания правила. Список этих шагов отображается слева. Правила для программ позволяют управлять подключениями конкретных программ. Необходимо будет указать лишь исполняемый файл программы. Это полезно, когда заранее неизвестны тип порта или протокола для разрешения доступа. Правило для порта позволяет управлять доступом через конкретный порт. Потребуется указать номер порта (возможно задание нескольких портов в одном правиле) и тип протокола – TCP или UDP. Тип Предопределенные правила содержит список распространенных служб и программ, работающих под управлением Windows. Выглядеть он может примерно так:

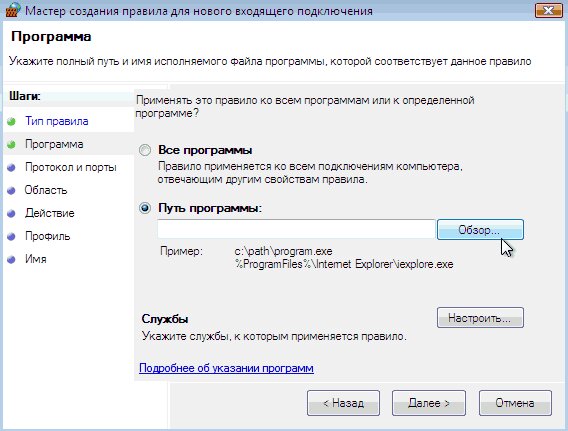

Последний тип правил – Настраиваемые. Используется обычно тогда, когда необходимо настроить все параметры вручную или для фильтрации подключений, не подпадающих под другие типы правил. Поскольку этот тип имеет наиболее широкие настройки, на нем и остановимся поподробнее. Итак, устанавливаем переключатель на тип Настраиваемые и нажимаем кнопку Далее. На первом шаге потребуется указать, будет применяться правило ко всем программам, или только к определенному приложению.

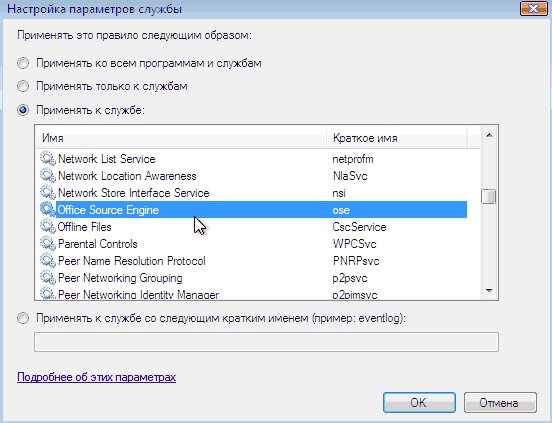

Если создаем правило для программы, указываем расположение исполняемого файла, нажав кнопку Обзор. Дополнительно можно указать службы, к которым будет запрашиваться подключение. Для этого нажмите кнопку Настроить.

Можно указать все системные службы или указать одну из них. При написании краткого имени будьте внимательны – если система не обнаружит службу с таким именем, правило будет проигнорировано. Также следует учесть, что указать можно одновременно и конкретную программу, и службу. В этом случае правило будет выполняться лишь при соблюдении обоих условий.

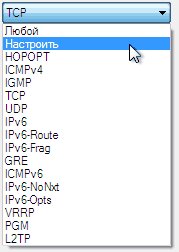

На следующем шаге необходимо задать порты и тип протокола.

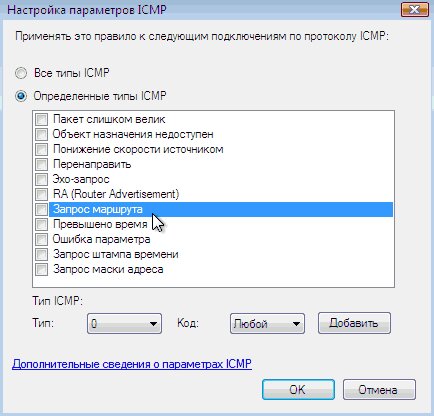

Для начала указываем тип протокола, выбрав его из списка. Список этот довольно большой, но вы можете обратиться к встроенной справочной системе, в которой приведены краткие описания и номера протоколов. Для этого достаточно щелкнуть по ссылке Подробнее о протоколах и портах.

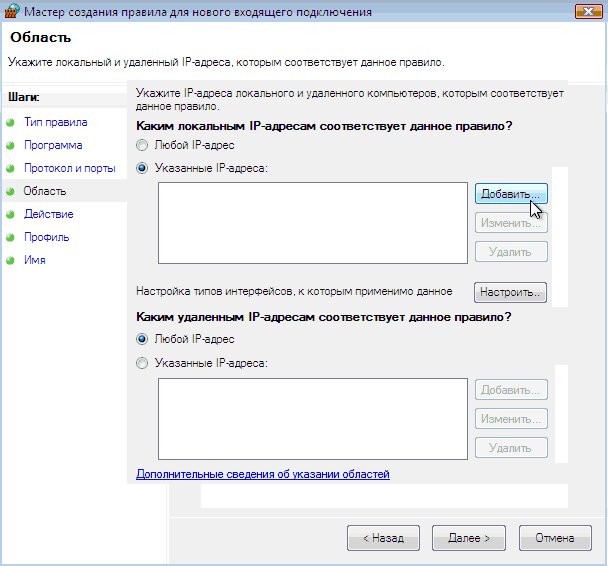

На следующем шаге задается область локальных и удаленных IP-адресов, к которым будет применяться правило. Также здесь можно указать сетевые интерфейсы, на которых это правило будет действовать.

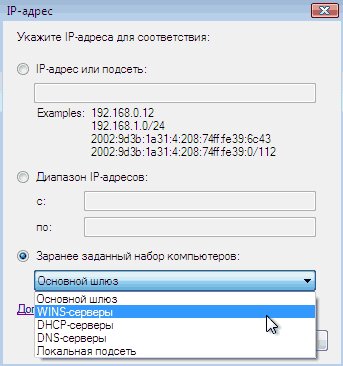

Для добавления области IP-адресов установите переключатель в положение Указанные IP-адреса и нажмите кнопку Добавить.

Доступны следующие варианты:

- один IP-адрес или подсеть (в формате IPv4 или IPv6)

- сквозной диапазон адресов (то есть все адреса, начиная с первого заданного и заканчивая последним заданным адресом; формат - IPv4 или IPv6, но должен быть одинаков для начального и конечного значения)

- компьютеры с определенной ролью (основной шлюз, серверы WINS, DHCP, DNS, или компьютеры локальной подсети)

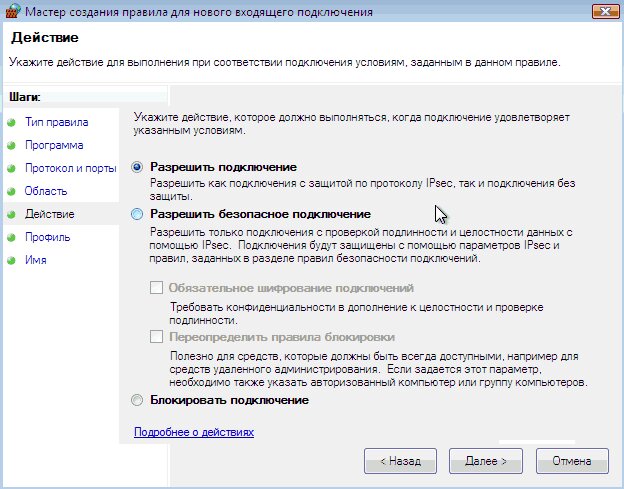

Далее предстоит определить действие, которое будет выполнять брандмауэр в случае совпадения условий правила. Типы действий задаются переключателями.

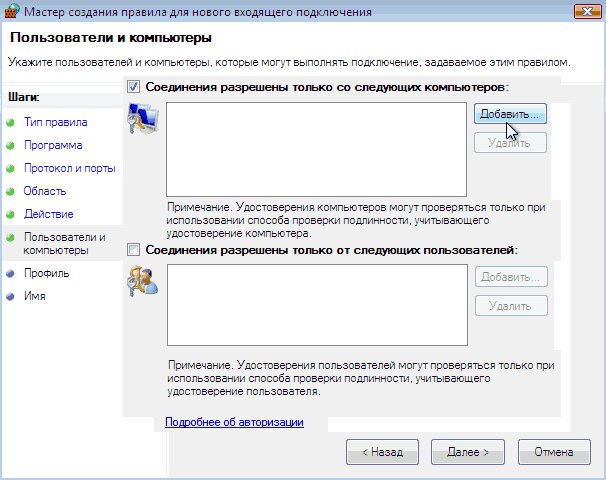

Подключение можно разрешить, запретить или разрешить его лишь в том случае, если оно защищено с использованием параметров безопасности IPSec. При выборе Разрешить безопасное подключение добавится еще один шаг, на котором необходимо будет указать компьютеры и пользователей, которым будут разрешены такие подключения.

Предпоследний шаг – указание сетевого профиля, в котором будет применяться данное правило. Установите или снимите соответствующие флажки напротив названий профилей.

На последнем шаге мастер предложит ввести имя для правила и дать его краткое описание. После нажатия кнопки Готово созданное правило появится в списке. Параметры созданного правила можно редактировать. Для этого щелкните его название в списке правой кнопкой мыши и выберите команду Свойства. Откроется окно свойств, в котором параметры сгруппированы на нескольких вкладках.

Настройка правил для исходящих подключений аналогична вышеописанному процессу.

Для контроля работы брандмауэра, просмотра применяемых правил и сопоставлений безопасности перейдите в раздел Наблюдение.

Наборы правил (политики) можно экспортировать и импортировать. Для этого в левой панели выберите раздел Брандмауэр Windows и выберите соответствующую ссылку в панели действий.

Для иллюстрации такой ситуации давайте проведем простой эксперимент. Зайдем на Yandex, скачаем предлагаемую там свежую версию браузера FireFox и установим его в системе. Для чистоты эксперимента (на всякий случай) скидываем все установки брандмауэра в исходные.

Убедимся, перейдя на вкладку Исключения свойств брандмауэра, что правил, разрешающих FireFox’у исходящие подключения в списке нет. Все, что нам осталось сделать – это запустить Firefox.

Вот такой вот фокус! Несмотря на все заявления о контроле исходящего трафика, только что установленная в системе программа свободно послала запрос веб-серверу и получила от него необходимые данные.

То есть для обычных, рядовых пользователей опять получается – вроде бы защита и есть, а на самом деле - нет.

Правильная настройка встроенных средств защиты Windows 10 позволяет комфортно и безопасно использовать компьютер. Ниже будут приведены основные способы настройки и варианты с полным отключением защиты.

Содержание:

Windows Firewall – важный компонент комплекса встроенной защиты операционной системы предназначенный для блокировки и ограничения входящего и исходящего трафика. С его помощью можно выборочно заблокировать подключение к сети для определенных приложений, что значительно повышает безопасность и защиту от вредоносного ПО, которое может отправлять данные и личную информацию сторонним лицам.

При выборе первого варианта запущенное приложение будет иметь доступ только к частным сетям пользователя без выхода в интернет. Второй вариант дает программе полный доступ в открытую сеть.

Зачем отключать Windows Firewall?

Стоит добавить, многие разработчики вирусного ПО утверждают, что стандартная система безопасности Windows 10 имеет незначительное количество уязвимостей, которые заполняются при постоянных обновлениях ОС. Конечно это не гарантирует стопроцентную защиту от узкоспециализированного хакерского ПО, но обеспечивает высокую степень безопасности при попадании рядовых вирусов.

В некоторых случаях пользователь предпочитает устанавливать защиту своей системы от сторонних производителей. В таких случаях брандмауэр Windows можно отключить при установке нового антивирусного комплекса. Это поможет избежать конфликта между различными системами безопасности.

Настройки Windows Firewall

Для настройки параметров защитника Windows следует перейти в расширенные настройки брандмауэра. Для этого:

В открывшемся окне присутствует несколько вариантов блокировок сети. К примеру, можно заблокировать целый порт или конкретную программу. В нашем случае будет заблокирована конкретная программа, поэтому выбираем первый пункт и нажимаем далее.

В следующем окне следует выбрать те профили, к каким будет применено созданное правило блокировки.

После выполнения вышеуказанных действий браузер Google Chrome перестанет подключаться к сети Интернет. Перезагрузка компьютера не потребуется.

Стоит понимать, что не все исполнительные файлы относятся к подключению, поэтому в некоторых случаях блокировка может оказаться неэффективной. Чтобы устранить это, следует узнать через что происходит подключение к интернету и уже блокировать данный элемент. К примеру, многие онлайн игры, работающие на Jawa, подключаются к сети через исполнительный файл Jawa, а не собственный. Таким образом для блокировки игры необходимо заблокировать доступ исполнительного файла Jawa.

Как полностью отключить брандмауэр Windows?

Существует несколько быстрых способов полного отключения Windows Firewall, которые следует применять перед установкой новой защитной системы от сторонних производителей. Отключение защитника делает систему уязвимой для вредоносного ПО, поэтому отключать брандмауэр без нужды – строго не рекомендуется.

Отключение брандмауэра в панели управления

Одним из самых легких способов отключения защиты, является отключение через панель управления. Чтобы сделать это, необходимо:

Отключение защитника при помощи командной строки

Другим способом отключения защитника Windows является командная строка. Чтобы выполнить отключение, необходимо:

Данная команда отключит все профили сети и Windows Firewall станет неактивным.

Часто задаваемые вопросы

Windows Firewall – это важный компонент встроенной системы защиты Windows. Его главным заданием является ограничение или блокировка входящего и исходящего трафика. Таким образом брандмауэр не позволяет вредоносным программам отправлять личные данные злоумышленникам и наоборот – вредоносные программы блокируются еще до попадания в систему.

В некоторых случаях Windows Firewall может воспринимать ваш трафик как вредоносный и блокировать полезные сайты. Кроме того, многие пользователи предпочитают защиту от сторонних разработчиков. В таком случае брандмауер Windows Firewall лучше отключить чтобы избежать конфликтов систем защиты.

Воспользуйтесь программой RS Partition Recovery. Она проста в использовании и позволит восстановить утерянные данные в 99% случаев. Вы также можете создать папку, добавить ее в исключения защитника Windows и уже в нее записать восстановленный файл.

Чтобы управлять исключениями, либо блокировать входящий или исходящий трафик откройте Пуск --> Панель управления --> Брандмауэр защитника Windows --> Дополнительные параметры --> Монитор брандмауэра. В зависимости от того, что именно нужно настроить выберите правила для входящих или исходящих подключений --> Создать правило. Более детально читайте на нашем сайте.

О Den Broosen

Автор и инженер компании RecoverySoftware. В статьях делится опытом восстановлению данных на ПК и безопасному хранению информации на жестких дисках и на RAID массивах .

Читайте также: